その他の記事

- ◇

日本に残された道はロックダウンしかない理由,神戸大学・岩田健太郎教授が警鐘

岩田健太郎・神戸大学大学院医学研究科 微生物感染症学講座 感染治療学分野教授に聞く

Diamond on line,2020/04/28 @05:20

ダイヤモンド編集部5月6日の期限に向けて,緊急事態宣言を延長するかどうかが議論されている。感染症の専門家である岩田健太郎・神戸大学教授は "延長か否かではなく,そもそも施策が緩すぎることが問題だ" と指摘する。岩田教授が欧米並みの強力なロックダウンをすべきと指摘する理由,そして "集団免疫" や "抗体検査", "ワクチン" に対する考え方を聞いた。"第1波" すら抑え込めていない

(聞き手/ダイヤモンド編集部 津本朋子 *インタビューは4月23日に行なわれました)

―― 東京など7都府県に緊急事態宣言が発令されてから今日 (4月23日) で16日が経ちました。現状をどう評価しておられますか?

2週間と少し前,政府は "8割の外出をやめることで 2週間後には感染者を大きく減らします" … というプランを発表しました。指数関数的な感染者増加,いわゆるオーバーシュートという事態を避けなければならない … と。しかし,欧米と違って日本は強力なロックダウンという方針は取りませんでした。その後の経過を振り返ると,半分はよかった,しかし半分はダメだった … と,私は評価しています。

オーバーシュートは起きていません。これはよかったですよね。ただ,当初の目論見通りに患者数をドンと減らせているかというと,これはできていない。少し減ってきていますけれど,大きく減ってはいません。つまり "悪いシナリオは回避できたけれど,良いシナリオにもならなかった" … ということです。

東京では,新規感染者数は横這いに近い推移ですが,これをどう評価すべきか? 私は,まずい状況だと考えます。COVID-19 (以下,"新型コロナ" ) は,経過が長い病気なんです。軽症者からもなかなかウイルスが無くならないし,重症者も呼吸不全のまま,人工呼吸器につないで何週間も治療しなければならないような長期戦になる。

そんな長期戦の中で,東京だと毎日 100人以上の新規感染者が出て,入院者も増えていく。加えて,医者や看護師が感染するという院内感染もあちらこちらで起きています。 すると,患者数は増える一方で,医療サイドのマンパワーは減っていく。このダブルパンチが医療崩壊を招きますから,東京の "新規感染者数横這い" というのは,決して許容できません。やはり大きく減らす必要がある。もっと強力な外出規制を実行しないとダメだということです。

第2波という言葉も出てきていますが,日本の場合,第1波すら抑え込めていません。こんな状況では,感染者が非常に少ない地域限定ならともかく,全国一斉に緊急事態宣言を解除するなどということは考えられないでしょう。しかし,"延長する" というのも違う。私は "もっと強力なロックダウンをする" という方針に転換すべきだと考えます。

ロックダウンこそが経済を救う

―― 欧米並みのロックダウンは経済を破壊してしまう … と躊躇する声があります。

いえ,私は "強力なロックダウンを短期間集中して行なう" ことこそが,経済を救うと思いますよ。武漢は集中してロックダウンを行ない,比較的短期間で感染封じ込めに成功しました。イタリアやスペインなども感染者数が大きく減ってきた。しかし,日本のように "不要不急の外出は極力控えるように ・・・ " などという緩いやり方をすると,延々とそれを続けなければなりません。こちらの方がよほど,経済に悪影響を及ぼします。短期間に強いロックダウンを行なって,その間は政府が全力で企業や国民に経済支援などを行なう。これが一番,経済にとってはダメージが少ないはずです。

新型コロナ対策か経済活動か,どちらを取るか … という話ではないのです。新型コロナを抑え込まないと,経済活動は再開なんてできないんですから。ここを間違わないようにしないといけない。

もちろん,ある国や地域で抑え込めても,外から持ち込まれます。これが第2波,第3波と呼ばれるもので,日本でも北海道で今起きているのが第2波です。一度は抑え込んだのに,また東京などからウイルスが持ち込まれてしまった。だから,ロックダウンは空襲警報のようなものだとイメージするとよいと思います。空襲が来たら警報が鳴って防空壕へ入る,そして警報が解除されれば,外に出て活動する … ということです。この繰り返しになる … というシナリオもあると思います。

―― 第2波,第3波に備えるべく,集団免疫の獲得 (人口の 50 ~ 60 %程度が免疫を持てば,感染は収束する) を期待したり,ワクチンや治療薬の開発が進められています。例えば,日本でも抗体検査の早期実施に向けた動きも出てきています。抗体ができている人は,新型コロナは怖くないということになるのでしょうか?

そう簡単な話ではありません。抗体とは,感染した人の体内でできる免疫グロブリンという … 微生物を攻撃するタンパク質を指します。しかし,抗体ができるということと,免疫ができるということは必ずしもイコールではなく,しばしば抗体はできているのに免疫はできていない … という現象が発生します。

抗体=免疫ではない。過度な期待は禁物

抗体があれば,"新型コロナに一度罹ったことがある" ということはほゞ言えますが,"もう二度と新型コロナには罹らないお墨付きが得られる" ということには必ずしもならない。これは非常に重要なポイントです。免疫があるかどうかは,もう少し調べないと分からないのです。例えば,はしかは抗体ができたら二度とかかりませんが,HIV は抗体ができたって体内からウイルスは無くなりません。よって,抗体ができた人が 50 ~ 60% に達すれば,必ず集団免疫が獲得できる … という話にはならないのです。

また,免疫ができた人でも,その状態が3ヵ月続くのか, 1年続くのか,一生なのかは,まだ分かりません。

―― では,集団免疫がずっとできない … という状況も考えられるんですか?

スペイン風邪は集団免疫が獲得できたケースですが,新型コロナもそうなるかどうか,現状では分からないとしか言えません。運良く集団免疫ができれば,感染は放っておいても収束する。しかし,運悪くできなかったら同じことの繰り返しです。実現するかどうかも分からない集団免疫獲得を目標に据えて作戦を立てるというのは,非常に危険です。

―― ワクチンや治療薬については,どうお考えですか?

これも "できたらいいな" という話です。よくワクチンを作るのに十数ヵ月かかるというような話が出ていますが,そもそもワクチンが作れない可能性だってあるんです。現に,HIV はもう 40年間も研究していますが,いまだに成功していない。SARS (重症急性呼吸器症候群) のワクチンもありません。治療薬もパッとしないものばかり … という未来だってあり得ます。

集団免疫獲得やワクチン,治療薬の開発成功というのは,あくまでも "そうなればいいな" という希望であり, 現段階では "物語" でしかない。だって実現するかどうか,分からないんですから。我々のような現場の医師は, いくつものシナリオを考え,それぞれに対する準備を進めます。楽観的シナリオだけを想定して動いて,もしもっと悪いシナリオが実現したら,身動きが取れなくなる。最も悲観的なシナリオに対しても,準備をしておくべきなのです。

楽観的シナリオが実現する可能性も,もちろんありますよ。僕だってそうなって欲しい。だけど,それだけを念頭に置いて準備をするというのでは,困るのです。

"最悪のシナリオ" も念頭に置いて準備をすべきだ

―― 仮に,集団免疫が獲得できず,ワクチンも治療薬も無いということになれば,現状がずっと続くということですが,そうなると先ほどおっしゃった "空襲警報のようにロックダウンを繰り返す" というシナリオも現実味を帯びてきます。

しかし,今の日本ではロックダウンすらできていませんからね。昨日 (4月22日),Zoom でテレビ番組に出演しましたが,"やっぱり外出しないということが大切なんでしょうか?" … なんていう質問をしてくる人たちが放送局にいるわけです。あなたたちが外出して放送局に行くのが,そもそもよくないんですよ … と。スタジオから放送する方が,カラフルな CG なんかも使えて見栄えがいいでしょうけれど,今は緊急事態です。多少美しくなくても,内容さえちゃんとしていればいいじゃないですか。結局,不要不急の外出だらけで,満員電車がなくならない。これでは,感染者を大きく減らせません。

ロックダウンを厳しく実施すれば,少なくとも自国 (地域) 内の感染を抑え込むことはできるということは,既に諸外国のデータが示している通りです。ただし,世界のどこかで新型コロナが蔓延している間は,第2波,第3波は防げない。ここが,パンデミックの厄介なところです。

だから,集団免疫もワクチンもダメで,治療薬もイマイチということになれば,空襲警報のようにロックダウンを繰り返す … という悲観的なシナリオもあり得るということです。つらいシナリオですが,目を背けるべきではありません。"絶対に大丈夫" というような安心材料は,少なくとも現段階では無いんです。

致死率で見ると判断を誤る。新型コロナは "どれほど怖い" 病気か?

―― "新型コロナは大して怖い病気じゃないから,ロックダウンはやりすぎだ" … と主張する人たちもいます。ただ,致死率 (死亡者数 ÷ 感染者数 × 100) は国によって大きく違っていて,判断に困ります。

致死率は,あまり考えるべきではありません。分子や分母の数が変われば,大きく変動します。ドイツとイタリアで,何故あんなに致死率が違うんだ … という話ですが,患者のカウントの仕方などが違えば,当然そうなるんです。

見るべきは,死亡者の実数です。例えば,米国では既に 5万人もの人々が亡くなりました。無症状の人も多いけれど,実際に何万人もが亡くなる病気なんです。無症状が多いなら,感染者が増えたっていいじゃないか … と思うかもしれませんが,感染者が増えれば,確実に死者も増える。これが怖いのです。

―― 死者数で言えば,米国では,多い年だと季節性インフルエンザで 6万人もが亡くなっています。数字だけで見れば,新型コロナは特別に怖い病気なのか?と戸惑います。

数字だけ見れば そうです。しかし,現場で重症者を診ている我々は,この病気は簡単ではないと痛感させられています。治療法は今のところ無いし,あっと言う間に悪化するケースがある。そして若い人でも,一部ですが重症化する人がいる。無症状者が多いという点だけ見れば,大した病気じゃないとも言えるけれど,その分,感染者を隔離しにくいから,病気がどんどん広がっていく。非常にタチの悪い病気なんです。

―― 2009年に流行した新型インフルエンザは,いまだに毎年,患者を出しています。

第2波,第3波どころか,第11波とか,そんな状況ですよね。新型インフルエンザは幸い,大した病気ではなかったので注目されなくなって,第○波などと誰も言わないですが,何度でも波が来る。パンデミックとは,そういうことなんです。

新型コロナがタチの悪い病気だということを踏まえると,今回は 100年に1度の大災害と言えるでしょう。今後,"新型コロナを諦める" というか,もう仕方ないから受け容れる … という感じに社会が変わっていくというシナリオもあるのかもしれません。現状では日本も含めて,どの国も諦めていないですけどね。

だったら,外出自粛なんていう緩い方法ではなくて,より強力なロックダウンをやるしか,選択肢は無いと思います。ロックダウンには2つの要素があります。(1) 域内外の移動を制限することと,(2) 域内での移動を制限すること。後者だけだと,東京で外出禁止なら茨城まで出ていって遊ぼう … という話になってしまうので,意味が無いのです。ただし,全国一斉ではなく,対象地域を絞り込むのはありでしょう。

ロックダウンに必要な メッセージは2つだけ

昨日 (4月22日),政府は "人との接触を8割減らす 10のポイント" を発表しましたが,あんなのは複雑で覚えられません。単純に "外出はダメ"。そして,どうしても外出が必要な人 ―― 警察官や医者,看護師,救急隊員など ―― は,"人と 2m 以上距離を空ける。" ロックダウンに必要なのは,この2つだけで,非常にシンプルです。

とにかく一般の人に対しては,"外に出てはいけない" と言い続けるべきです。そうすれば,新型コロナの患者さんはドンと減ります。そして医療崩壊を免れますから,国民だって生き延びられる。医療崩壊が起きたら,皆さん本当に大変ですよ。国民が外出さえしなければ,マスクを配ったりしなくてもいいわけで,政府は破産や自殺を防ぐための対策を全力で行なえばいい。

外出さえ徹底的に制限してしまえば,そう時間を掛けずに新型コロナを抑え込めますから,経済的損害を抑えるという意味でも,ダラダラと緩い制限を加えるよりは,よほどいい。法的に強制力が無いなどと言っている場合ではなく,緊急事態なんだから,思い切った戦略に転換すべきです。

- ◇

UK facing historic economic shock, recovery might take time: BoE's Vlieghe

英国は歴史的経済ショックに直面する。回復には時間を要する:イングランド銀行の Vlieghe

Reuters,2020/04/23 @06:52 pm JST

By William Schomberg & Andy Bruce (London)英国経済は,おそらく 何世紀かぶりの深刻な経済ショックに直面しており,急速な立ち直りはありそうもない … と BoE (イングランド銀行) の金利設定担当官 Jan Vlieghe が木曜日に言った。"初期のさまざまの指標 ならびに 英国よりも早く打撃を蒙った他の国々の経験を基に判断すれば,過去1世紀 あるいは おそらく過去何世紀もの間 見たことの無い急速で深い経済収縮を我が国は経験しつつあると思われる" … と Vlieghe は言う。

経済の可能性は 現在のところ ひどく破壊されているが,ひとたび パンデミックが終われば,他の条件が同じであるならば,原則として ウィルス以前の軌道にほぼ戻るはずだ。" … と同氏はオンラインのスピーチで言う。

スピーチの後で 英国経済の回復スピードについて質問されると,Vlieghe は,時間が掛かるだろうと答えた。

政府と BoE は経済の長期的混乱を減らすための措置を取っている … と 彼は言う。

"もちろん,大きなリスクは,長い時間が掛かることと,V 字型よりも U 字型に近いものになることだ" … と彼は言う。

BoE のチーフ・エコノミスト Andy Haldane と副支配人 Ben Broadbent は,用心深い消費者が回復を遅らせるかもしれないと言う。BoE の支配人 Andrew Bailey は,見通しには多くの不確定性があると言う。

BoE は今年3月に金利を2回引き下げ,現在の金利は史上最低の 0.1% である。また, コロナウィルスのエスカレートに伴い,債券買い入れを過去最高の +£2,000 億 (+$2,470 億) ふやした。

同時に政府は,一時レイオフされた労働者の賃金を 80% 支払うという公約を含めて,緊急措置を矢継ぎ早に打ち出している。

しかし 先週,英国予算の予想屋たちは,ウィルスの広がりを封じ込める 政府によるロックダウンの結果,今年の経済が 1700 年代初頭以来の最大 −13% 収縮すると予想した。彼らは,急速な回復が可能だと言う。

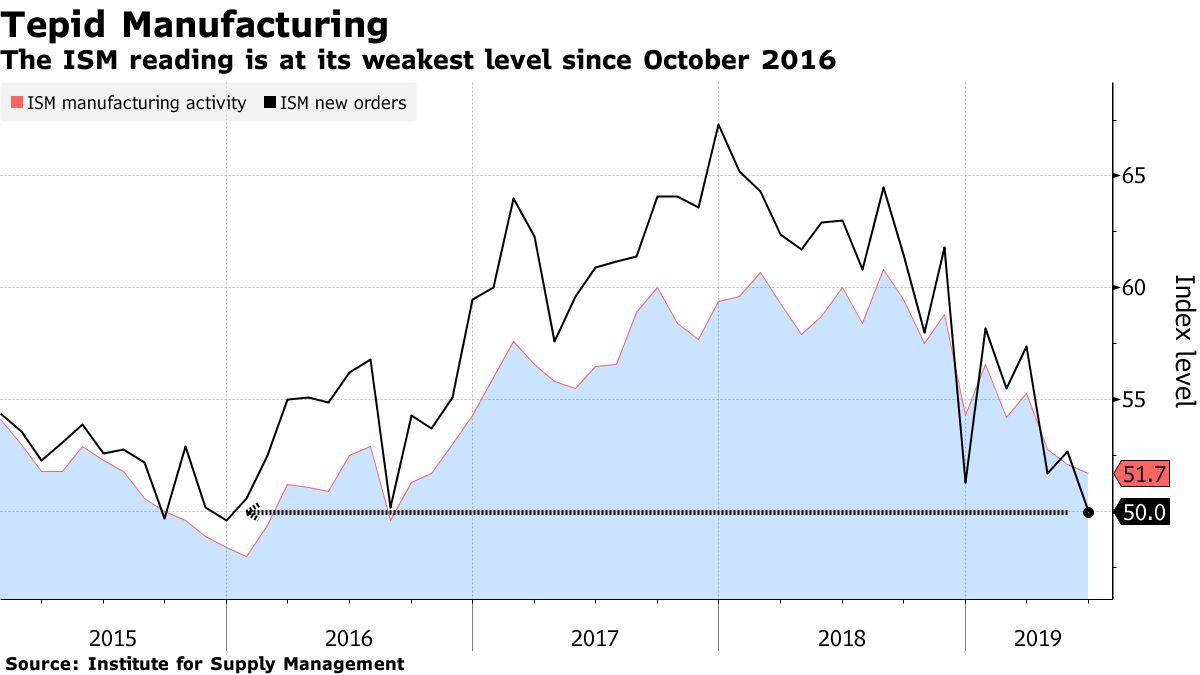

木曜日,最も注目される製造業信頼感指数が 1950 年代に記録採取が始まって以来 最も弱い値を示した。

Vlieghe は,経済へのウィルスの打撃は インフレ率を押し下げるだろうと言う:"従って,通貨政策にとって優先度が現在最も高いのは,金融政策の助けを借りて経済をできるだけ早くウィルス以前の軌跡に戻すことだ。"

BoE の MPC (金融政策委員会) の次回 政策発表は 5月7日に予定されている。

"MPC は,その権限に応じて経済を支援する更なるアクションを取る用意がある。" … と Vlieghe は言う。そして,世界中の中央銀行が債券購入により経済を支える努力は,世界の金融危機以来 インフレ期待を押し上げて来なかった … と続けた。

彼はまた,政府が公的支出を増大するのを助けるために,BoE が 債券購入費用を紙幣の印刷に頼っていることに懸念を表明した。

"中央銀行は,通貨政策の目的を達成するためにバランスシートを使う。" … と Vlieghe は言う。"これは決して,中央銀行の独立性と インフレ目標を達成する能力を 損なうものではない。"

中央銀行での政府の当座貸し越し枠を拡大するという今月の BoE の決定は,政府の国債売り出しプログラムに対する "純粋な支援" であり,インフレに注目する BoE の作業に影響を及ぼすことはない。 … と Vlieghe は言う。ロイター日本語版は,"英 「数世紀」で最悪の不況危機 都市封鎖打撃=ブリハ中銀委員"

- ◇

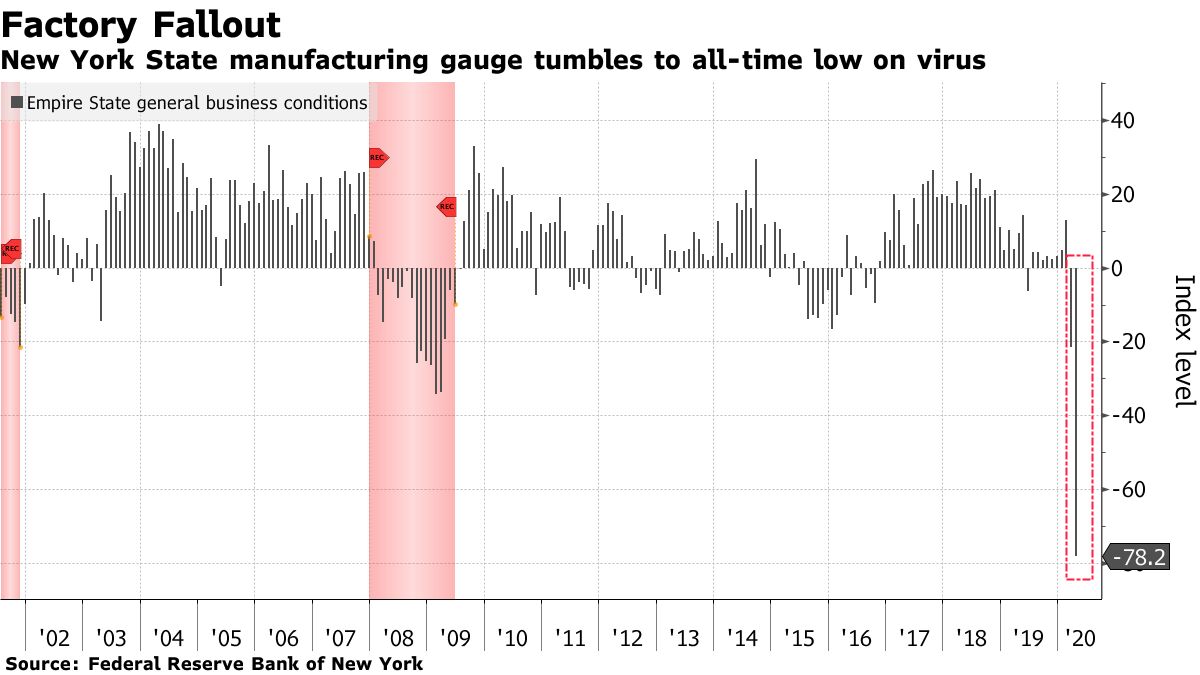

New York Fed Factory Index Collapses in April to Record Low

Bloomberg,2020/04/15 @21:54 JST

By Vince Golle4月のニューヨーク連銀製造業景気指数は,過去最速のペースで落ち込み,新記録の最低を更新した。水曜日に出されたレポートによれば,ニューヨーク連邦準備銀行の 一般事業景況指数は −56.7 ポイント急落して −78.2 となった。これは 2001 年に遡る最低水準である。低迷する需要を背景に,新規受注, 出荷, 雇用, 週平均就業時間の数字はどれも記録的な速さで減少した。コロナウィルスが世界の供給網を破壊し,需要の急減を引き起こす中,製造業は著しく減速した。

パンデミックとの戦いを目指す経済活動の停止が 深刻な影響を与えている状況を浮き彫りにする。

ニューヨークの製造業者は 6ヵ月先には 若干の改善を期待し,連銀指数が前月から +5.8 ポイント改善して 7.0 を予想する。ただし,受注と販売の予想は低下した。

この調査の回答は, 4月2日 ~ 4月10日に回収された。ゼロより下の数字は,活動の縮小を意味する。Bloomberg がまとめたエコノミスト予想の調査の 中央値は −35 だった。

──────

— With assistance by Chris Middletonニューヨーク連銀製造業景気指数は,ニューヨーク州の約200の製造業者を対象にした調査により製造業部門の景況感を測定する。新規受注,在庫,設備投資など11の項目でも確認できる。0 を上回る数値は景況感の改善を示すが,0 を下回る数値は景況感の悪化を示す。フィラデルフィア連銀製造業景気指数や ISM 製造業購買担当者景気指数に先んじて発表されるため速報性が高い。

- ◇

The world economy is now collapsing

(©James Ferguson)

Financial Times,2020/04/15

By Martin Wolf (FT 副編集長)IMF は最新の "世界経済見通し" で,現在起こっていることを "Great Lockdown" と呼んだ。だが,どう呼ぼうと明らかなことがある:これは, 世界が第2次世界大戦以来 経験した最大の危機であり,1930 年代の大恐慌以来経験した最大の経済災害である。世界は この時に当たって,列強はバラバラで,恐るべき多数の政府高官らは無能のまゝである。我々は ここを切り抜けられるだろうか? 切り抜けた先はどこへ?

私は "Great Shutdown" と呼びたい:なぜなら この方が,政策立案者たちがロックダウンをしなくても世界経済は崩壊しつつあり,ロックダウンの後でも 崩壊した状態にあるという現実を捉えているからだ。

既に今年1月,IMF は何が起ころうとしているかを掴んでいなかった。その一因は,中国当局が 中国以外の世界へ通報を怠ったためである。いま 我々はパンデミックの真っ只中にいて 広範な被害を蒙っている。だが,多くのことが不確かなままである。1つの重要な不確定性は,近視眼のリーダーらがこの世界的脅威にどう反応するかである。

予想にどれだけの値打ちがあるかは分からないが,IMF は1人当たりの世界生産額が 今年 −4.2% 減少すると予想する。これは世界金融危機 [=俗称 リーマンショック] の 2009 年に記録した −1.6% を大きく超える。世界中の国のうち 90% で, 1人あたりの実質 GDP が今年は減少する。2009 年には,中国の着実な拡大がクッションの役割をしたので 62% に留まった。スプレッドの上昇は,先進国からのリスク資産の逃避を意味する。

1月には IMF は未だ 今年のスムーズな成長を予想していた。それが今では,2019 年の第4四半期と 2020 年の第2四半期の間に先進国で −12% の減少を予想する。新興国と途上国では −5% の減少を予想する。ただし,楽観論を言えば,第2四半期はどん底だと予想されている。それ以後,IMF は回復を予想する。ただし,先進国の GDP は 2022 年まで 2019 年第4四半期以下の水準に留まると予想されている。

上記の "ベースライン" は,2020 年後半の "経済再開" を前提とする。この場合, IMF の予想では 2020 年の経済成長が −3.0%,2021 年には +5.8% の成長となる。先進国では,今年は −6.1% の縮小,2021 年は +4.5% の拡大となる。これらはすべて,余りにも楽観的であろう。スプレッドの上昇は,新興国のリスク資産からの逃避を示す。

IMF は3つの冷静なシナリオを代りに用意している。

1番目のシナリオでは,ロックダウンが ベースラインより 50% 長く続く。

ロックダウンが今年長引けば,2020 年の GDP はベースラインより 3% 下がる。

2番目のシナリオでは,ウイルスの第2波が 2021 年にやって来る。

この場合には,2021 年の GDP がベースラインより 5% 下がる。

3番目のシナリオでは,上の2つの要素が重なる。

両方の不幸が同時にやってくれば,2021 年の GDP はベースラインより 8% 下がる。この場合,先進国の政府支出は 2021 年の GDP より 10 ポイント高くなり,政府債務は 既に不利なベースラインよりも 平均して 20 ポイント増える。

このどれが一番正しいかについては 全く見当がつかない。これより もっと悪いこともあり得る:ウィルスは変異するかもしれない;感染した人の免疫は続かないかもしれない;ワクチンは間に合わないかもしれない。病原菌は,我々の傲慢を屈服させた。

この災難にどう対応すればよいだろうか? 1つの答は,死亡率が制御されるまで ロックダウンを放棄しないことだ。エピデミックの蔓延,死者の増大,健康システムの破綻の下で経済を再開することは不可能だ。たとえ買い物や仕事に戻ることが許されたとしても,多くの人は そうしないだろう。だが,その日に備えることは重要だ。そのための費用を惜しんではならないし,新しいワクチンの製造と使用への投資も必要だ。コロナウィルス不況の深さと拡がりは, 2009 年のリーマンショックより遥かに悪い。

棒グラフ = 1人当たりの世界の GDP の伸び (%)

折れ線 = 1人当たりの伸びが負の国の割合 (%)

とりわけ,ワシントンの国際経済ピーターソン研究所の報告の前文は,先進 20ヵ国グループの基本的な役割を強調する:"要するに,Covid-19 パンデミックでは,国際協力の欠如が 更に多くの死を意味する。" これは健康政策においても,世界経済の有効な対応を得る上でも正しい。パンデミックも Great Shutdown もグローバルなイベントである。健康への対応の支援が不可欠である … と 元 IMF チーフ・エコノミスト Maurice Obstfeld がレポートで強調する。このレポートでは,IMF の 前チーフ・エコノミスト Maurice Obstfeld もレポートの中で 健康への対応が必須だと強調する。それと共に,債務免除,グラント,金利の低いローンなどによる貧しい国への経済的援助も必要だ。不要な割り当てを貧しい国に割り当てるという IMF の特別引き出し権を巡る新しい大きな議論が必要だ。今年の深い不況に対するベースライン予想 Global GDP forecasts (2019 Q1 = 100) - IMF forcasts in 2020 Jan and April.

Donald Trump を US 大統領任期中に押し上げた "総和を負にする経済ナショナリズム" は EU 内部にも出現し,重大な危険となっている。我々は,特に医療用品とそのサプライでは,自由に流れる交易を必要とする。もしも大恐慌の時のように,世界経済が寸断されれば,その回復は 抹殺されはしないとしても,悪化するだろう。複数のシナリオは,先進国での結果はベースラインより遥かに悪いことを示す 先進国に対する 異なる Covid-19 シナリオ (GDP のベースラインからのずれ, %)

我々は,パンデミックが何を用意しているかを知らないし,経済がどう対応するかも知らない。この恐るべき激変を 最小の損害で切り抜けるには 何をすべきかを知らない。

我々は,この病気を支配下に置かなくてはならない。我々は,現在のロックダウンが終わった後,この病気を処理するシステムに大規模投資をしなければならない。我々は,人々と経済の可能性を 結果から守るために 必要なモノには何でもカネを投じなければならない。我々は,自分で自分を救うことのできない国に住む何十億の人を助けねばならない。我々は特に,どんな国もパンデミックで孤立していないことを記憶しなければならない。我々は 未来を知らない。だが,どのようにして 未来を形成すべきかを知っている。やるつもりがあるか? それが問題だ。私はその答を大いに懸念する。新興国と発展途上国では 結果は更に悪い。 新興国と途上国での Covid-19 との戦いのシナリオ (GDP のベースラインからのずれ, %)

martin.wolf@ft.com

- ◇

Markets Are Mistaken. The Worst Isn’t Over.

市場は間違っている。最悪期はまだ終わっていない

Barron's,2020/04/13 @08:38 am ET

COMMENTARY by Larry Hatheway & Alex Friedman先週,市場はリバウンドした。主要な株価指数は,Covid による下げの半分を取り戻した。債券のスプレッドは 再び縮まった。リスク回避のウワサの時に決まって急騰するドルは,ソフトになった。感染者と死者の絶対数の増加,急増する失業,破綻する企業活動 … の状況下で見られる 市場の異常な急回復については,さまざまの説明がなされている。

明らかに,投資家は 最悪期を脱したと考えている。

一部のオブザーバーは,中央銀行による債券市場の前例の無い巨額の買い支え ── たとえば 先週発表された 連邦準備制度の 2.3 兆ドル・パッケージ ── を指摘する。他の人たちは,中央銀行による資産買い上げと低利子/無利子/負利子国債の発行を求める投資家の両方による "流動性の壁" を挙げる。また別の人たちは Covid-19 曲線が頭打ちの傾向を見せていることを 社会的隔離がまもなく緩和される先触れであると指摘する。最後に,FOMO (fear of missing out) ── 値上がりする市場でチャンスを逃す恐怖 ── がある。

どの説明にもそれなりの根拠がある。だが,無秩序なデフォルトのリスクは,政府の保証と中央銀行の気前良さにより減っている。中央銀行のカネのストックは十分に大きく,銀行を流動性で満杯にしている。投資家は 群がることで悪名高い。特に,パンデミックが 被害の大きな地域に集中している兆候は,それだけで正常な社会・経済活動の開始への最初のステップとして歓迎される。

とは言え,我々2人は 依然として疑いを抱く。強気な話には,実は 失業の規模;長期にわたって需要を減退させかねない予防的貯蓄の増加;レイオフが急速・大量に行なわれるのに対し 再雇用が遅々とする可能性との非対称;社会的隔離の緩和が 将来の更なる伝染につながるかどうかについて余りにも多くのことが未知である;公共セクターの債務の急増が将来いつかは 成長を抑える緊縮につながる;自社株買いと配当が減ることにより株式価値が失われる可能性;以前の状態に復元する上での多くの障害 … が織り込まれていない。

以前の状態については,パンデミックの到来の前に,さまざまの要因の完全なミックスが 世界の金融市場をほぼ完全な状態にしていた:すなわち,穏やかな成長,低いインフレ率,受容的な中央銀行,高い企業収益,貿易休戦の宣言。これに対応して,完全雇用による経済拡大の中,リスクの無い債券の利回りは かつてないほどの水準に下がり,債券のスプレッドは これまでになく縮まり,株は (少なくとも US では) 長期的標準を超えてトレードされた。

今では,事態は 悪さが弱まっているかもしれない。しかし,完全には程遠い。しばらくの間,バラ色の眼鏡を外してみよう。今 我々が見ているのは次の通り:- 大量失業の発生。

- ソブリン債の格下げの可能性。

- 公共セクターの債務の 巨大 かつ 維持不可能な増加 (民間債務への前例の無い係わりによるものを含む)。

- パンデミックの封じ込めで経路不明。

- 世界の企業収益の四半世紀にわたるブームを押し上げたイノベーション ── グローバル化,JIT 在庫管理,供給と金融の複合的連鎖 ── を,ほんの数ヵ月前の状態に復元できるかという合理的な疑問。

数字を好む人は,次のことを考えるとよい:

世界の GDP は今年 2~4 %縮小すると 控え目に予想されている。この範囲の低い方の数字を取り,インフレ率がおそらくやや下がることを考えれば,今年の名目 GDP は,パンデミックがやってくる前の予想に対して 約 5% 下がるだろう。

他方 企業収益は,名目 GDP が予想1ポイント下がるにごとにその 2~4 倍下がるのが普通である。ということは,企業収益は 今年 約 6% 下がる。さらに重要なのは,今年の年初には アナリストが収益の伸びを 8~10 % と予想していたので,収益の期待外れは パンデミック前に比べれば 15~20% となる。

結論として,2020 年より先の不確定性や好ましくない影響を考慮する前に,株式は パンデミック前の高値の 15~20% 下で取り引きされるはずだ。

次に,来年以降に何が起こるかを考えよう。世界の金融網と供給網の破壊を回復するには,何年を要するだろうか? いつの時点で,投資家は成長と収益を弱める財政緊縮に直面するだろうか? 予備的貯蓄の高まりと 家計や企業の消費への負の影響が持続する中で,これらは どのように織り込まれるべきだろうか?

将来の企業収益への パンデミックの長期的影響は,ざっと考えてみただけでも 株価循環のピークから 1/4 ~ 1/3 下げることを示唆する。さらに このような分析は,不確定性が増すことにより 株のリスク・プレミアムが上がることを考慮に入れていない。これは,将来に期待されるキャッシュフローの評価をさらに下げる意味を持つ。

一部のオブザーバーは,前例の無い金融緩和政策,民間セクター債務の政府保証,ならびに 景気刺激策が輝かしい将来を招き,上記のような負の要因を帳消しにすると言う。

望むらくは,彼らが正しいとしよう。だが 証拠は彼らの側には無い。

金融危機以後の 10 年には,世界の大規模な量的緩和と共に, 2ラウンドの大きな US 財政拡大が伴った (Barack Obama 大統領の 2009 年と Donald Trump 大統領の 2018 年)。だが,並行した刺激策は,一部の人が期待したような ブームを爆発させず,インフレーションを起こすことも無かった。むしろ,危機以後の 10 年は,緩慢な回復と完全雇用の緩やかな復活 ── 一部のエコノミストの表現によれば 長期停滞 (secular stagnation) ── と定義された。

教訓は明らかだ。今世紀,乗数効果 [=有効需要に対する 国民所得の拡大率] は小さく,金融政策が 圧倒的に重要になった。したがって,将来を眺めるとき,なぜ 証拠に対する勝利を望むのか?

可能な限り社会的隔離の緩和を通して経済活動を正常化することは,更に大きな経済活動の開始につながる。しかし,そこから期待される結果は,ピーク GDP と ピーク収益が 2四半期内に達成されることではなかろう。 それには数年を要する。この正常化が始まれば,市場は最近の上げを吐き出すだろう。Larry Hatheway and Alex Friedman are co-founders of Jackson Hole Economics, a private research organization

- ◇

50 施設で拒否される感染者も;忽那医師 "医療崩壊は始まっている"

朝日新聞デジタル,2020/04/13 @18:44

聞き手・野口憲太,編集委員・辻外記子感染の拡大が止まらない新型コロナウイルス。7都府県に緊急事態宣言が出て外出自粛が呼び掛けられているが,患者の増加は抑えられるのか? 発生当初から多くの患者を診てきた国立国際医療研究センター (東京都) の忽那賢志医師に4月9日,オンライン会議システムを使い,現状を聞いた。―― 感染者が日ごとに増えています。

うちの帰国者/接触者外来で PCR検査を受けて陽性だった人の割合は, 3月末は 5% 前後でしたが,今は約 20%。陽性率は高まっています。診断されていないものの,新型コロナに感染している人は都内には相当いると言えます。

感染者が 50ヵ所に たらい回し

国立国際医療研究センターの忽那賢志医師

―― 患者の受け入れはできていますか?

つい先日,50 施設から受け入れを断られたという患者がうちに来ました。この方は軽症でしたが,その少し前には, 25 施設から断られたという重症患者も受けました。どこもベッドが一杯と言われたそうです。うちも結核患者向けの病棟を丸ごと新型コロナ患者に充てていますが,お断りせざるをえない時もあります。医療崩壊は始まっています。

―― どんな時に新型コロナを疑えばよいでしょう?

たとえば,現在 感染者がごく少ない県に住み,のどが痛いといった場合は,きっと風邪でしょうが,都内の人ならば,コロナの可能性があります。症状が持続するかどうかが1つのポイントです。ただし数日経たないと分かりません。

―― 風邪やインフルエンザとどう違いますか?

発熱やせき,のどの痛み,鼻水といった風邪のような症状で始まるのは同じです。インフルエンザは数日でよくなることが多いのに対して,だらだら症状が続くのが新型コロナの特徴です。 1週間くらい風邪の症状が続き, 自然によくなる人もいます。中には2週間くらいだらだらと症状が続く人もいらっしゃいます。

7~10日目に悪化

1月の頃は気にしていなかったが, 3月中旬ごろから味覚・嗅覚に異常がある患者さんもいると気づくようになった。3割ほどに見られます。

―― 悪化する人はどんな経過を辿りますか?

発症から 7~10日目に悪くなる人が多い。肺炎になり呼吸状態が悪くなる。そのあたりまで慎重に診たほうがいいでしょう。実際にうちの病院でも,人工呼吸器を着けた後に,残念なことに亡くなった方も数人いる。高齢で基礎疾患のある方でした。

―― 軽症者は宿泊施設や自宅での療養ができるようになりました。

新型コロナを発症して陰性になるまで 20日程度,症状が無い人でも9日ほど。PCR 検査で2回陰性でないと退院できないこともあり,入院が長引き,ベッドがなかなか空きませんでした。特定の病院がパンクしないよう,国に要望してきました。実現したことは評価しますが,ウイルスの拡大するスピードに追いついているとは思えません。

―― PCR 検査数が日本は少ないという批判がありました。

3月時点では,少な過ぎるとは思っておらず,適切に検査されていると感じていた。だが今,東京のように流行している地域では,もっと検査を増やさねばならないでしょう。感染者を確定し,更なる広がりを防がねばならない。検査する病院が限られていることが問題なので,検査をする施設を増やす必要がある。

流行していない地域でも一律に増やしたほうがいいという意味ではありません。流行しているかどうかによって,地域ごとに考える必要があるでしょう。

緊迫感ない

―― 国や都に求めたいことは?

医療現場に防護服が足らないことも大きな問題です。丸腰で我々は患者さんを診ることができない。最優先して供給してほしい。

―― 緊急事態宣言の後,収束に向かうでしょうか?

外出自粛の効果が出るには, 2週間かかるとされるので,少なくともこれから2週間は患者数の増加は続くでしょう。このウイルスの拡大は,人と人の接触を断てば抑えられると分かっています。ですが宣言が出てもみんな,意外と外に出ている。どこか他人事と見ている人がいて,緊迫感がない。2週間後に効果が本当に見えるのか結構不安です。感染が収まらなければ,オーバーシュート (爆発的に感染拡大) します。イタリアのように人工呼吸器を使えば助かる人を助けることができず,多くの方が亡くなる事態につながりかねません。不要不急の外出を控えて,家にいてください。(聞き手:野口憲太,編集委員:辻外記子)忽那 賢志〈くつな・さとし〉

国立国際医療研究センター国際感染症対策室医長。2004年,山口大学医学部卒業。

新興再興感染症や海外渡航後の感染症などを専門とする。

- ◇

Coronavirus: Worst economic crisis since 1930s depression, IMF says

コロナウィルス:1930 年代の大恐慌以来の最悪の経済危機 ── IMF が言う

BBC,2020/04/09

世界の労働者の 3/4 は パンデミックの中,少なくとも部分的に

密集した場所で仕事をしていると国連は言う。

(©AFP)コロナウィルスのパンデミックは,今年の世界の経済成長を "マイナスに急転させる" … と国際通貨基金 (IMF) のトップが警告した。 Kristalina Georgieva 専務理事は,世界が 1930 年代の大恐慌以来 最悪の経済危機に直面していると言う。

Kristalina Georgieva 専務理事は,世界が 1930 年代の大恐慌以来 最悪の経済危機に直面していると言う。

2021 年に漸く 部分的回復を見るに過ぎないと予想する。

各国政府のロックダウンは,多くの企業に閉鎖と従業員のレイオフを強いている。

今週初め,国連の調査は,世界の労働力 33 億人のうち 81% の職場がコロナウィルスの勃発により完全に または 部分的に閉鎖されたと発表した。

Georgieva 専務理事は,来週 (4月17~19日) 開催される 2020年 IMF・世界銀行春季会合に先立って 自らの見通しを表明した。

新興市場と発展途上国が最も大きな打撃を受けると同氏は言い,数千億ドル級の外国支援が必要と述べた。

"ほんの3ヵ月前には, 2020 年の 1人当たりの収入の伸びが 160 加盟国でプラスと予想されていた。"

"今日,その数字が 反転した:我々は今や 170ヵ国で 今年 1人当たり収入が減少すると予想する。"

"実際,我々は 1930 年代の大恐慌 (Great Depression) 以来の 最悪の経済の落ち込みを予想する。"

Georgieva 専務理事は,もしも このパンデミックが 2020 年の後半に落ち着いたとしても,部分的回復を見るのは来年になると IMF は予想すると言う。その一方で,状況が 悪化することもあり得ると同氏は警告した。

"見通しに付いては 途方もない不確定性があることを強調する。パンデミックがどれだけ続くかを含む 多くの可変要因により悪化することもあり得る。" … と同氏は言う。

同氏の発言は,失業保険を申請するアメリカ人の数が 今週 660 万人を超え,合計 1600 万人を超えたとのニュースと共になされた。

連邦 US 準備制度は,コロナウィルスを封じ込める活動が多くの企業を閉鎖し,約 95% のアメリカ人に何らかの形のロックダウンを押し付ける中,2.3 兆ドルの追加貸し付けを行なうと発表した。

これとは別に,UK に拠点を置く慈善組織 Oxfam は,Covid-19 の蔓延による経済への影響は 5億人以上の人を貧困に追いやると警告した。

パンデミックが終わるまでには,78 億世界人口の半分が貧困生活を送ることになるだろうと Oxfam は言う。

2021 年は 部分的回復を見るに過ぎない … と Geogieva 事務総長は言う。 (©Reuters)

欧州委員会は これに先立って,制限措置を撤廃する "工程表" の作成を目指すと発表した。

今週初め,国連の ILO (国際労働機関) は,パンデミックが 第2次世界大戦以来の "最も深刻な危機" を引き起こすと警告した。

コロナウィルスの突発は,2020 年の第2四半期に 世界の労働時間の 6.7% を喪失すると予想する … と ILO は言う。これは, 1.95 億人のフルタイム労働者が職を失うことに相当する。

先月,OECD (経済協力開発機構) は,世界経済の回復には数年を要すると警告した。

Angel Gurría OECD 事務総長は,2001 年の 9.11 テロリスト攻撃以後よりも, 2008 年リーマン危機よりも 大きなショックを経済に及ぼすと述べた。

- ◇

"東京は手遅れに近い。検査抑制の限界を認めよ" … WHO 事務局長側近の医師が警鐘

Diamond Online,2020/04/09 @05:25

片田江康男 (ダイヤモンド編集部 記者)

(©SOPA Images | Getty Images) 新型コロナウイルス感染症の急拡大を受けて4月8日,終に日本政府は東京など7都府県に対し緊急事態宣言発令に踏み切った。遅過ぎるという声が漏れる中で,日本の社会と医療は持ち堪えることができるのか。元の生活を取り戻すことはできるのか。公衆衛生の専門家で,英国 Kings College London 教授,WHO 事務局長上級顧問を務める渋谷健司医師に話を聞いた。(聞き手は ダイヤモンド編集部 片田江康男)緊急事態宣言は効果薄い。対策強化なしでは死者は数十万人にも

―― 7都府県に緊急事態宣言が出されました。日本政府のこの措置によって新型コロナウイルスの感染拡大の終息は期待できるのでしょうか?

東京は宣言すべきタイミングから1週間以上遅れてしまいました。この差は大きいです。そして,この緊急事態宣言に効果があるかは疑問です。それは,先日話題になったグーグルの位置情報を基にした人の移動データを見れば明らかで,東京は "自粛" と言ってもほとんど効果がありませんでした。欧米ほど在宅勤務は増えていないし,飲食店には依然として人が集まっています。

これまで日本政府はパニックを抑えるために "今までと変わりない" ということを強調していたのでしょうが,それは逆効果だったと思います。

日本の現状は手遅れに近い。日本政府は都市封鎖 (ロックダウン) は不要と言っていますが,それで "80% の接触減" は不可能です。死者も増えるでしょう。対策を強化しなければ,日本で数十万人の死者が出る可能性もあります。

英国の Boris Johnson 首相は短いテレビ演説で,"とにかく家にいてください" と訴えました。NHS (国営医療制度) を守り,国民の命を守るために,危機感の共有とシンプルで強いメッセージが必要だったのです。

それを意識したかどうかは分かりませんが, 4月8日夜の安倍晋三首相の記者会見は,今までになく素晴らしかったと思います。明確なメッセージを伝えることができたのではないでしょうか。

── ロックダウンは必要無いという政府の方針は間違っているのでしょうか?

どうもロックダウンは,"絶対に外出禁止" というイメージがあるようですが,必ずしもそうではありません。 国によってさまざまなロックダウンのやり方があります。基本は外出の禁止です。

日本は法的に強制的な外出禁止にはできませんが,ロックダウン中の英国も同様に外出禁止を強制することは困難です。罰則といってもそれほど大したことはなく,騒いでいる人がいたら警官が注意をする。それでもひどかったら 30ポンドの罰金です。その程度なんです。それでも人々は外に出てはいけないと認識していて,それを守っている。なぜか? みんな危機感を共有しているからです。

重要なのは "社会的隔離をいかに効果的にやるか" ということです。

ロックダウンは経済と社会に大きな影響を与えるものです。そういうことを考えて,ロックダウン的な手法を取ることが難しかったのだと思います。

欧米の例では,最初は社会的隔離をやったが,結局うまくいかずロックダウンせざるを得ないというケースが多いです。

大都市でのクラスター対策は破綻。「3密」のメッセージは妥当性に疑問

──政府は2週間後に感染者数をピークアウトさせて,引き続きクラスター対策を強化する方針を掲げています。

現在のような "外出の自粛" をベースとした緊急事態宣言によって 2週間で感染者数がピークアウトするとはとても思えません。2週間後でも感染者数が増え続けている可能性さえあります。

既に大都市でのクラスター対策は破綻しています。これまで PCR 検査数を抑制し,クラスター対策のみを続けていたので,市中感染を見逃してしまい,院内感染につながってしまっています。今まさに院内感染から医療崩壊が起き始めています。

検査数を増やせば,感染者が外来に殺到して医療崩壊が起こる … と国は言っていました。しかし,ここまでの流れは全くの逆です。検査をしなかったから,市中感染を見逃して,院内感染を招いているのです。

そもそも,クラスター対策の中で出てきた "3密 (密閉・密集・密接)" を避けるべきという指針についても,これだけに固執するのは危険です。3密は1つの仮説です。クラスター対策の限界を認め,方針を転換しない限り,感染拡大は止まりません。

──今までの日本政府の対応は失敗なのでしょうか?

これまでのクラスター対策は,感染が広がっていない初期段階では非常に有効でした。感染者が少ないときは検査数を多くする必要はないし,北海道などでは感染経路の特定 (コンタクト・トレース) も比較的容易だったからです。

しかし,東京のような大都市では,それは非常に困難です。"3密" だけではなく,ドアノブや荷物など,何が経路となって感染が拡大しているか分からないこともあります。

韓国や台湾,シンガポールでは,検査をどんどん実施し,アプリを使って感染者とその周辺の人々を追跡しています。一方で,日本では検査数は増やさず,保健所からのファックスのやりとりで,コンタクト・トレースも前時代的な手法です。疫学の手法が昔ながらのやり方,つまり人海戦術が基本になっています。

世界で "3密" と言っている国は ほかにありません。もちろん,これらの条件が揃うと感染のリスクが高いというのは正しいと思います。ただ,それ以外にも感染の可能性があることは考える必要があります。

海外では,基本は社会的隔離であり,全ての感染経路の可能性を含めたメッセージを継続しています。"若者クラスター","夜のクラスター","3密" などという事象にばかり焦点を当てる日本のメッセージは,その妥当性に懸念が残ります。

ロックダウンは不可避。医療崩壊は既に始まっている

── 緊急事態宣言の効果に疑問が残り,ロックダウンもしない日本では,感染拡大を止められないということでしょうか?

このままでは止められないでしょう。ロックダウンのような社会的隔離政策を取らなければ,感染拡大は止まりません。その先にあるのは,医療崩壊です。

── 医療崩壊というのは,具体的にはどういう状態なのでしょうか?

定義はいろいろありますが, 2つのことが言えます。1つは,患者の急増で医療のキャパシティーを超えることです。検査反対派は検査をすると患者が病院に殺到することを懸念していました。今後は,検査をするかどうかを議論する前に,感染者が急激に増えて軽症も含めた患者が殺到し,重症患者を救えなくなるでしょう。

もう1つは,院内感染などで医療提供側が医療を行なえなくなることです。院内感染で病院が閉鎖されると,救急も閉鎖され,新型コロナウイルス感染症以外での死亡者数が増えていきます。

実際には,後者の医療崩壊が多発していくでしょう。今,医療の現場からは悲鳴が上がっています。これは,検査をしてこなかったことの弊害です。

── 検査に関しては,おっしゃるように検査数を増やすことに対して疑問の声があります。

WHO は,一貫して "検査と隔離" を徹底するように言い続けています。日本はその原則を徹底しませんでした。もう今からそれをやるしかありません。他に選択肢は無い。"検査と隔離" をきちんとやった国であっても 第2波,第3波が懸念されています。

結局,社会的隔離やロックダウンを繰り返しながら,"検査と隔離" を徹底して,感染拡大を抑えるしか方法は無いのです。ワクチンができるまで,かなりの時間がかかります。それ以外に方法は無いのです。

日本では "検査と隔離" を徹底せずに,感染が爆発的に増加して,医療と社会が崩壊する危機的な状況です。緊急事態宣言の対象外の地域でも,対岸の火事と考えていてはいけません。交通を遮断しないということは,人の移動が可能であり,人の移動とともにウイルスは広がります。ロックダウンしないということは, それはもう, どこに行ってもよいというメッセージです。人とウイルスの動きを止めることは非常に難しい。それを想定して対策を立てるべきです。

もちろん,医療と社会の崩壊を目の当たりにして,ロックダウンに踏み切ったら,経済は甚大な被害を被ります。それでも多くの国ではロックダウンをやっています。それは,ロックダウンを後にすればするほど,被害が甚大になることが分かっているからです。だから,早期のタイミングでやると決意したわけです。

── 米国では死者 10万人という試算もあります。

米国では,何もしないと死者が 100万人を超えるという推計が出たために,ロックダウン的施策に至りました。社会的隔離を2ヵ月続けて漸く 10万人規模に抑えられると予想されています。

先ほど言ったように,日本の緊急事態宣言は,自粛ベースなのであまり効果が無いでしょう。いずれロックダウン的な施策をせざるを得なくなります。その際には休業補償などもしっかりとやらなければなりません。

ロックダウンはやるかやらないかではなく,やるしかないということです。本来であれば4月初めにロックダウンすべきでした。今からやっても遅すぎますが,やるしかない状況です。

スウェーデンなど一部の国はロックダウンせずにうまくやっていると評価するメディアがありますが,欧州はもともと在宅勤務がすごく進んでいます。ロックダウンしなくても家にいるわけです。日本はどうでしょうか。あれだけ自粛しろと言われていても,在宅勤務は 9% しか増えていないと言われています。欧米各国とは働き方などが比較になりません。

指揮系統をはっきりさせ,検査を増やし,医療従事者を守れ

── 今から日本はどうすべきなのでしょうか?

日本はクラスター対策に拘ってしまいました。水際対策とクラスター対策で国内蔓延を防ぐことができるという考えがその根本にあったのでしょう。

しかし,市中感染と院内感染がこれだけ広がってしまえば,水際対策をやっていてもほとんど意味はありません。空港で PCR 検査を大量にやっていますが,資源の無駄です。市中にどれだけ感染者がいるか,院内感染をどうやって防ぐかが今は最も重要です。

このパンデミック (世界的流行) はすぐには終わりません。数週間,数ヵ月で終わるはずはなく,終息には年単位の時間が必要でしょう。人々はウイルスと共生する新しい生活に慣れていくしかありません。

今は戦争や大災害並みの国難です。想定内で準備をしていてはダメ。英知を集めてやり直すしかない。そうでなければ,このウイルスとの戦いに敗退するしかありません。

ただ,核戦争後の世界とも違います。全く外に出られないというものではありません。今までの常識が通用しないということです。新しい生活に適応するしかありません。

まずやることは3つです。1つ目は,政府の指揮系統をハッキリさせる。今は官邸や危機管理室,専門家会合,厚生労働省などバラバラです。2つ目は,検査数をしっかりと増やす。3つ目は医療従事者への防護服の配布を徹底して,彼らを守ること。医療が崩壊したら日本社会は持たない。

── 個人としてできることはあるのでしょうか?

今はとにかく外出をしないこと。そして,よく手を洗うことです。いわゆる "3密" を避けることも有効です。 運動は,距離を保てれば1日1回程度なら全く構わない。よく寝てよく食べて運動する。やれることはそれぐらいでしょう。

- ◇

コラム:テレワーク実施率 5.6% の衝撃,政府の強い関与不可欠

ロイター,2020/04/08 @16:13 JST

田巻 一彦安倍晋三首相は4月7日の会見で,緊急事態宣言を1ヵ月で終了するには,人と人との接触を8割 ないし 7割削減する必要があると強調した。だが,テレワークの実施率が 5.6 % に過ぎないという衝撃的な結果が,厚生労働省が LINE に委託して実施した全国調査で明らかになった。新型コロナウイルスの感染拡大リスクの1つとして若者の無理解が強調されてきたが,企業経営者の対応にも大きな問題がありそうだ。<制度未整備が壁>

政府は緊急事態宣言の効果を高めるため,大企業だけでなく中小・零細企業も含め,早急にテレワークの実施促進を強く要請するとともに,設備不備などのネックを探し出し,補助金を投入することなどでテレワークの実施率を大幅に高めてほしい。

この調査は,3月31日から4月1日にメッセージアプリ LINE を使用している国内ユーザー約 8,300 万人を対象に実施され,約 2,400 万人から回答を得た。それによると,"仕事はテレワーク" にしているとの回答は,全体の 5.6% だった。

また,パーソル総合研究所が 3月9~15日に全国の 20~59 歳の正社員を対象にインターネットで調査した結果 (有効回答 21,148 件) では,テレワークの実施率は 13.2% だった。実施されていない 86.8 % のうち,33.7 が "希望しているができていない" と回答した。

実施していない理由として "テレワーク制度が整備されていない" との回答が 41.4% ,"テレワークで行なえる業務ではない" が 39.5 %,"テレワークのための ICT (情報通信技術) 環境が整備されていない" が 17.5 % だった。

国内の新聞,テレビ,雑誌などの報道では,10~20 代の若者がコロナウイルス感染の深刻さに鈍感で,政府や自治体などからの外出自粛要請に従わないケースが多いと指摘されてきた。

しかし,この2つの調査から分かるのは,企業経営者の "無理解" も かなり深刻ということではないか。

<休日より平日の利用度が高いワケ>

東京メトロの調査によると,今月4日 (土) の全線での利用率は前年比 30%,5日 (日) は 25% と大幅に減少している。ところが,その直前の3月30日 ~ 4月3日の平日5日間は 62%,その前週の3月23日 ~ 27日は 77%と休日に比べ,かなり利用率が高い。

この間,小・中・高校は臨時休校になっており,平日の利用率の高さはサラリーマンなど通勤客の利用が大きくは減少していないことを窺わせる。この結果は,テレワークの実施率の低さと符節が合うのではないか。

<政府の強い要望が不可欠>

安倍首相が唱える接触率の 80% カットは,食品や医薬品に関連する産業や官公庁,金融機関,物資輸送に関係する分野の通常稼働を前提にすると,それ以外の産業ではほとんどの企業でテレワークに従事しなければ達成は不可能だろう。

その意味で,テレワーク実施率 5.6% の意味は大きい。政府は早急に事態の改善に取り組むべきだ。あらためて企業経営者に強くテレワークの実施を要請を行なうとともに,障害になっているシステム不備の実態をチェックし,必要な IT 装備の導入に予算を付けて,実施率をせめて 50% 超にまで引き上げる必要がある。

そうでなければ,今後 2週間で感染者の増加数をピークアウトさせるという政府の目論見は,絵に描いた餅になってしまうだろう。

安倍首相は,手を拱いていると1ヵ月後の感染者数が,東京都なら8万人を突破してしまうと危機感を募らせていた。この事態を回避するため,テレワークの実施率引き上げが何よりも優先されるべき事柄だ。

厚生労働と LINE は,4月4日と5日に2回目の調査を実施した。実施率が少しでも改善している結果になっていることを願うばかりだ。

- ◇

緊急事態宣言でも "都市封鎖" が一筋縄ではいかない世界の現実

JBPress,2020/04/07

大西 孝弘 (ロンドン支局長) 他 3名国内の新型コロナウイルスの感染者の増加が止まらない。東京では4月6日,新たに 83人の感染が明らかになり,累計は1116人となった。首都圏や大阪などを対象に出される見込みの緊急事態宣言は外出禁止などの強制力を持たないとされているが,企業や消費者の活動が一部制限される「ロックダウン (都市封鎖)」に近い状況も予想される。では,都市封鎖は市民生活や経済に何をもたらすのか。既に厳しい措置が取られている海外の事例からは,先が見えない厳しい側面も浮かび上がる。

イタリアでは犬の散歩も自宅周辺だけ

新型コロナウイルスの爆発的な感染拡大で 15,000人以上の死者が出ているイタリア。北部諸州に続き全土が3月10日に封鎖されてから約1ヵ月が経過した。4月8日に中国・武漢市で都市封鎖が解除されれば,世界で最も長く封鎖や外出禁止令が続いていることになる。ミラノの大聖堂やローマのコロッセオなど,世界的に著名な観光地には人影が無い。

ミラノの街は今も閑散としている。

(©Pietro D'Aprano | Getty Images)

"従来は認められていた犬の散歩による外出も自宅周辺に限定され,今はとても外出できる雰囲気ではない。 新型コロナウィルスによる肺炎以外の病気になっても, 十分な治療が受けられるかどうか不安があり,緊張した日々を送っている" … 現地在住の日本人はこう話す。外出禁止が長くなり,住民に疲れが見え始めている。

都市封鎖当初は,理由があれば通勤なども認められていたため,ミラノのオフィスに出勤する人も多く,観光客も少なからずいた。しかし,感染者と死亡者の増加に歯止めが掛からないことから,イタリア政府が追加で厳しい外出禁止令を出し,外出許可証の携帯が必須となった。

外出禁止などに違反した場合の罰金は当初は €206 (約 25,000円) だったが,今は最大 €3000 (約 36万円) に引き上げられている。外出する住民や観光客が激減したため,都市部の大気汚染が改善したほか,ベネチアの運河の水質がきれいになったほどだ。

経済活動への影響は深刻だ。従業員の外出禁止や部品の調達難などで 多くの製造業が生産を停止している。欧米自動車大手 FCA (フィアット・クライスラー・オートモービルズ) は4月11日から国内の6つの完成車工場を休止する。イタリア政府が 3月23日から生活必需品以外の生産を禁じたため,操業再開の目途は立っていない。

決断が遅れたニューヨーク

感染者数が世界最多となったアメリカでは,外出禁止令の発令はそれぞれの州や市の判断に委ねられている。州として最初に命令を出したのがカリフォルニア州で3月19日,その翌日にニューヨーク州が宣言し, 3月22日から発動した。4月5日時点で発令を全く出していない州は5州ある。

両州が発令に至るまでの3日間の差が,後に大きな差を生んだとされている。4月5日現在,カリフォルニア州の感染者数 約 14,000人に対し,ニューヨーク州は約 122,000人。死者数も前者が 300人超,後者は 4000人を超える。

ニューヨーク州に決断を鈍らせたのが,経済インパクトへの懸念だ。2019年12月に調査会社 Statista が発表したデータによると,2018年のニューヨーク都市部の GDP (国内総生産) は 1兆5000億ドル (約160兆円) に上る。都市部だけで,同 100兆円の東京都の 1.6 倍を稼ぐ計算だ。

封鎖により一気に経済規模が縮小すれば,ニューヨークに拠点を置く大企業はもちろん,レストランや小売店など中小企業も大打撃を受けることになる。そのため Andrew Cuomo 知事は当初, 3月16日頃から閉鎖の必要性を訴えていた Bill de Blasio 市長に対し,"急いで決断すべきでない" と慎重な姿勢を見せていた。

だが,感染者数が急増の一途を辿ると Cuomo 知事も態度を変えて行った。3月16日,Bill de Blasio 市長が市内の公立学校を閉鎖し,3月17日からはレストランやカフェ,バーの営業を宅配と持ち帰りのみに制限した。 さらに在宅でも可能な職種については在宅勤務を促した。

Cuomo 知事が動いたのは週の後半からだ。3月18日に1企業当たりの出勤者数を 50%に制限。これを3月19日に 75%,3月20日に 100%と段階的に厳格化し,3月22日に終に外出禁止令を発動した。同日には映画館や美術館,ナイトクラブなど人々が集まる全ての場所の閉鎖も実行した。違反すれば罰金を科す。

完全封鎖から4月5日で2週間が経過したが,現時点で人の外出は,実はそこまで厳格に制限されていない。犬の散歩や運動,食料品や薬の調達といった必要不可欠な目的なら外出を許されているからだ。市内では人と人との間の距離を常に6フィート以上に保つ "社会的隔離" が徹底されているが,それさえ守っていれば警官に呼び止められることもない。

にもかかわらず3月末頃から外に出る人の数は激減した。1日当たりの死者数が 1000人を超え,外出すれば感染,ひいては命を失う危険性が高まる事実を人々が受け入れ始めたからだ。

失業者の急増で治安悪化も危惧されるようになってきた。3月の第4週だけで,全米の失業保険申請者数は 660万人に上った。ニューヨーク州の労働局への申請数も通常の2000倍に増えている。"ビジネス街から勤務者が消え,外を歩いている人の身なりや様子が激変した。外を歩くのが怖い" … とある日本人在住者は打ち明ける。

そんな中,全米で "米国まるごと封鎖論" が急浮上している。4月2日,国立アレルギー・感染症研究所の Anthony Fauci 所長が "連邦政府は全米に対する外出禁止令を発令すべきだ" と発言したためだ。ニューヨークだけでなく,複数の都市で感染者数の爆発的増加が見られることから,一部地域の努力では限界があることが分かってきた。

Fauci 所長は政権の新型コロナウィルス対策を主導する人物だが,4月5日時点で Donald Trump 大統領は発令の考えを示しておらず,あくまで "州知事の意向を重視する" (同大統領) 構えだ。政権内でも意見が割れている。

インドでは物流が機能不全に

一部施設や地域, あるいは 全土をロックダウン (封鎖) する動きは,欧米に比べ死者が少ないアジア・オセアニアでも広がっている。

3月17日にはフィリピンが首都マニラを含むルソン島を封鎖し, 3月18日にはマレーシア, 3月25日にはインド,そして 26日 にはニュージーランドが全土を封鎖した。タイは,4月3日から夜間の外出を禁じ,シンガポールは4月7日からオフィスや工場など企業の事業所を封鎖した。

インドやフィリピンの日本人在住者によれば,スーパーマーケットが入場規制をしているため,食料などを購入するのに数時間並ぶ必要があるという。インドの現地メディアでは不要不急の外出をしていると見られる国民を棒で打ったり,スクワットをさせたりする光景を報道している。インド南部に住むある日本人は "警察の目が厳しく容易に外出できない" … と話す。この日本人在住者が雇用する自動車の運転手は,バイクでの通勤中に警察官に外出をとがめられ,クラクションを棒で打ち壊されてしまった。

準備が万全とは言えない中で封鎖に踏み切ったため,インドの一部地域では生活必需品を運ぶ物流業者や農業に従事する人の移動まで制限され,流通が機能不全に陥るといった混乱が起きているようだ。都心部に出稼ぎに来ていた労働者が,故郷に帰ろうと職場を離れていることもあり,"流通の現場で人手不足が起き,機能不全に拍車をかけている" (ニューデリー在住者) という指摘もある。

輸出加工拠点が集積するマレーシアでは,多くの工場が稼働停止を余儀なくされている。生活必需品を製造する工場や,半導体など重要な製品のサプライチェーンを構成する企業の工場に対しては,政府が例外的に条件を定めた上で操業を認めている。ただ,"政府の判断基準が曖昧で,多くの企業は許可を取得できずにいる" (マレーシアの製造業に詳しい関係者) のが実情だ。

マレーシアでは,工場が停止しても従業員への給与は全額支払う必要があるため,"中小企業を中心に,資金繰りが厳しいと話す企業が増えている" (先述の関係者)。足元では,日系の大手企業の一部が下請けに支払いを渋る事例も出ている。"日本の本社の支援なしでは,多くの中小企業の拠点が早晩立ち行かなくなる" と,この関係者は訴える。

中国に迫る "第2波" の脅威

1月25日,新型コロナウィルスを巡り世界初のロックダウンが実行された湖北省武漢市。中国湖北省当局は3月25日,感染者数が減少していることから武漢の都市封鎖を4月8日に解除すると発表した。中国国内は疫病を封じ込めたという高揚感に沸いた。中国と米国,英国の共同チームは米科学誌「サイエンス」に武漢市の封鎖はウイルスの拡散を遅らせ,70万人以上の新規感染を防いだ可能性があるとの研究を発表した。

だが,ここにきて中国国内で異変が起きている。4月1日,人口 60万人を擁する中国河南省にあるジア県が封鎖されたのだ。同県では無症状感染していた医師を訪れた女性が新型コロナに感染したことが発覚。その後の調査で,医師2人を含む計3人が感染していたことが分かった。

3月25日には武漢市以外の湖北省の各都市の封鎖が解除された。これに伴い,湖北省から他省に移動した人の中からも無症状感染者が相次いで確認されている。

中国当局は同3月27日,全国の映画館に対して営業再開の見合わせと,再開済みの映画館を即時営業停止させた。上海市の東方明珠テレビ塔や上海中心大厦 (上海タワー),上海海洋水族館などの有名観光スポットは同30日から再び臨時休業に入った。

武漢の都市封鎖を進言して,中国の新型コロナウイルス流行対策のリーダーとなった鐘南山医師は同29日,中国メディアの取材に無症状感染者でも "感染力は強い" と発言。翌30日には李克強首相が無症状感染者の管理や警戒を強めるよう指示した。中国国家衛生健康委員会はそれまで国際ルールに反して無感染者数を非公開としていたが方針を変更し,4月1日から公開し始めた。

現在,ロックダウンは世界各国で実施されるようになったが,そのレベル感は様々だ。武漢市のみならず各地で厳しい外出制限を課した中国は,最も厳格に実施されたケースと言えるだろう。

それでも新型コロナウイルスの根絶には至らず,中国国内では無症状感染者からの伝染,国外からの流入も懸念される中で "第2波" の流行に怯えているのが実情だ。ロックダウンで全てが解決するわけではない。それが終わった後も,長期戦を続ける覚悟が必要であることを,中国の事例は示している。

- ◇

JPMorgan Says U.S. Stocks May Lack Haven Status in This Crisis

JPMorgan は,今回の危機で US 株は逃避先にならないと言う

Bloomberg,2020/04/06 @19:44 JST

By Ksenia Galouchko・ 企業と消費者へのウィルスの打撃は,経済の回復を遅らせる。JPMorgan Chase & Co のストラテジストらによれば,過去の不況とは違って 今回の不況では,US 株式は逃避先にはなり得ないだろう。また,市場が底に到達したと考えるのは間違いだ。

・ JPMorgan は ユーロ圏,日本,中国の株式にオーバーウェイトである。

強力な刺激策にも拘わらず,パンデミック,企業収益へのダメージ ならびに 労働市場と消費者心理の衝撃は, 長く続き,US 経済の速い戻りを妨げるだろう … と JPMorgan は言う。US の経済活動は,自然災害のような一過性のイベントで通常見られるような V 字回復をすることは無く,徐々に切り上がっていくだろう … とストラテジストらは言う。

"消費者/サービス不況の場合には,US は従来のような避難場所にはならないだろう。" … と JPMorgan の3人のストラテジスト Mislav Mateika, Prabhav Bhadani, Nitya Saldanha が言う。"単にテクニカルに売られ過ぎた水準だからと言う理由で買おうとするのは,部屋の中の象を見ていない可能性がある ── つまり,消費・労働市場が 11 年ぶりに初めて下降局面にある。"厳しい見通し 過去の危機では,S&P 500 指数が底に到達するまでに 平均 18ヵ月を要した。

《 Bloomberg 日本語訳はここまで 》

現在の状況で,JPMorgan のストラテジストらは 短期の市場の戻りで 利益を取り,ディフェンシブな態勢を守ることを勧める。その先に新安値があるかもしれないからだ。過去の不況では,S&P が最後の安値をつけるまで平均 18 ヵ月かかると言う。

アナリストらは US 株式市場にアンダーウェイトであるが,彼らは ユーロ圏,日本 および 中国の株にはオーバーウェイトである。S&P 500 は 今年 −23% 下がっており,第1四半期を 2008 年の金融危機以来 最悪の下げで終えたばかりである。

確信を持って 買いを持続して入れるためには,ロックダウンが解除され,更に大きな刺激策の後で,中国と西側諸国で第2波の感染が無いことを確認する必要がある … と JPMorgan のストラテジストらは言う。予想利益に対して PER が 10 倍になることも (現在は S&P 500 で 15 倍),買いのシグナルだろう。

コロナウィルスを封じ込めるために,政府が企業に閉鎖を強制しているので,アメリカの労働市場は,今世紀のどの時点よりも急速に崩壊している。1,000 万人弱の失業者が 過去2週間に失業保険を申請した。3月の非農業雇用者数は 前月から 701,000 人減少した。エコノミストは 100,000 人を予想していたとメディアは報道している。

- ◇

Jamie Dimon sees 'bad recession' and echoes of 2008 crisis ahead

Jamie Dimon は,"悪い不況" と 2008 年危機の繰り返しを前方に見る

Bloomberg News,2020/04/06

By Michelle F. Davis

Jamie Dimon (©Andrew Harrer | Bloomberg) JPMorgan Chase & Co の Jamie Dimon CEO は,コロナウィルスのパンデミックから生じる余波の中には,2008 年に US 金融システムを崩壊させたような経済大不況とストレスが含まれると予想する。"最低でも,2008 年の世界金融危機 [いわゆる リーマンショック] と似たような種類の金融ストレスを伴った悪い不況が含まれると私は想定する。" … と Dimon は月曜日 株主宛の年次書簡に書いた。"当銀行も この種のストレスの影響を免れることはできない。"

2008 年3月以来 最も短い 23 ページの株主宛の書簡は,Dimon が 緊急心臓手術から復帰したことをスタッフに告げた僅か1週間後に出された。前回 Dimon が コロナウィルスについて公式に言及したのは,JPMorgan の "投資家の日" 2月25日だった。当時,このウィルスの脅威は遠いものと考えられており,US での感染例は 60 人未満,ニューヨークではゼロだった。

US の大手銀行の幹部として 2008 年の金融危機を経験した唯一の 現役 CEO は,現在の状況に対応して JPMorgan が減配することは "なさそうだ" と言った。そして,そのような行動は "極端に用心深い" 措置を取る場合だけだと 指摘し,今月末に第1四半期の決算を報告する時には,ウィルスの影響を詳細に報告する … と続けた。

書簡全体を通じて Dimon は 従業員,事業 ならびに コミュニティを支えるために銀行が行なっているイニシアチブを説明したが,従来の書簡で行なっていたような 公共政策についての 長文の意見表明を今回は控えた。

Dimon (64) は,公の場にしばしば姿を見せ,率直な性格で,アメリカ最大の最高収益の銀行に ほゞ 15 年務めたお蔭で,ウォール街のスポークスマンになった。手術から回復するまでの間,政策立案者は パンデミックの経済への影響の悲惨な警告に取り組み,政府筋は感染力の強いウィルスの広がりを抑えるために数千万の人を在宅に留める取り組みを強化する中で,その不在は業界全体にわたって感じられた。

昨年まで,年次書簡は 徐々に長くなっていた。2005 年末に JPMorgan の CEO を引き継いだ時に比べれば, 3倍以上の長さになっていた。書簡は CEO が自ら書くが,草稿は 銀行の法務,会計,コンプライアンス,広報 および 政府対応チームが 閲読・編集して 公表される。

- ◇

「ウイルスは撲滅できない」福岡伸一さんが語る動的平衡

朝日新聞デジタル,2020/04/06ウイルスとは電子顕微鏡でしか見ることのできない極小の粒子であり,生物と無生物のあいだに漂う奇妙な存在だ。生命を "自己複製を唯一無二の目的とするシステムである" と利己的遺伝子論的に定義すれば,自らのコピーを増やし続けるウイルスは,とりもなおさず生命体と呼べるだろう。

しかし生命をもう1つ別の視点から定義すれば,そう簡単な話にはならない。生命を "絶えず自らを壊しつつ,常に作り替え,危うい1回性のバランスの上に立つ動的なシステムである" と定義する見方 ―― つまり動的平衡の生命観に立てば,代謝も呼吸も自己破壊もないウイルスを生物とは呼べない。

青山学院大学教授・生物学者の福岡伸一さん

だが,ウイルスは単なる無生物でもない。ウイルスの振る舞いをよく見ると,ウイルスは自己複製だけをしている利己的な存在ではない。むしろウイルスは利他的な存在である。

今,世界中を混乱に陥れている新型コロナウイルスは,目に見えないテロリストのように恐れられているが,一方的に襲撃してくるのではない。まず,ウイルス表面の蛋白質が,細胞側にある血圧の調整に関わる蛋白質と強力に結合する。これは偶然にも思えるが,ウイルス蛋白質と宿主蛋白質の間には もともと友だち関係があったとも解釈できる。それだけではない。 さらに細胞膜に存在する宿主の蛋白質分解酵素が,ウイルス蛋白質に近づいてきて,これを特別な位置で切断する。するとその断端が指先のようにするすると伸びて,ウイルスの殻と宿主の細胞膜とを巧みに手繰り寄せて融合させ,ウイルスの内部の遺伝物質を細胞内に注入する。かくしてウイルスは宿主の細胞内に感染するわけだが,それは宿主側が極めて積極的に,ウイルスを招き入れているとさえ言える挙動をした結果である。

これは一体どういうことだろうか。この問いは,ウイルスの起源について思いを馳せると自 (おの) ずと解けてくる。

ウイルスは,構造の単純さゆえに生命発生の初源から存在したかといえばそうではない。進化の結果,高等生物が登場した後,高等生物の遺伝子の一部が外部に飛び出したものとして はじめてウイルスは現れた。つまり, ウイルスはもともと私たちのものだった。それが家出し,また,どこからか流れてきた家出人を宿主は優しく迎え入れているのだ。なぜそんなことをするのか。それはおそらくウイルスこそが進化を加速してくれるからだ。親から子に遺伝する情報は,垂直方向にしか伝わらない。しかしウイルスのような存在があれば,情報は水平方向に,場合によっては種を超えてさえ伝達しうる。

それゆえに,ウイルスという存在が進化のプロセスで温存されたのだ。おそらく宿主に全く気づかれることなく,行き来を繰り返し,さまようウイルスは数多く存在していることだろう。

その運動は時に宿主に病気をもたらし,死をもたらすこともありうる。しかし,それにも増して遺伝情報の水平移動は,生命系全体の利他的なツールとして情報の交換と包摂に役立っていった。

いや,時にウイルスが病気や死をもたらすことですら利他的な行為と言えるかもしれない。病気は免疫システムの動的平衡を揺らし,新しい平衡状態を求めることに役立つ。そして個体の死は,その個体が専有していた生態学的な地位,つまりニッチを,新しい生命に手渡すという,生態系全体の動的平衡を促進する行為である。

かくして,ウイルスは私たち生命の不可避的な一部であるがゆえに,それを根絶したり撲滅したりすることはできない。私たちはこれまでも,これからもウイルスを受け入れ,共に動的平衡を生きていくしかない。

- ◇

U.S. Payrolls Fall 701,000 in Preview of Job-Loss Deluge to Come

米雇用者数, 今後必至の失業大洪水前の3月の段階で予想より悪い 70.1 万人減。

Bloomberg,2020/04/03 ET

By Reade Pickert米国では3月に雇用者数が急減した。雇用減少は 2010年以来初めてで,力強かった雇用市場に新型コロナウイルス感染拡大が既に影響を及ぼし始めていたことが示された。キーポイント

・ 3月の非農業部門雇用者数 (事業所調査,季節調整済み) は,前月比 70万1000人減。

ブルームバーグ調査のエコノミスト予想中央値は 10万人減だった。

・ 家計調査に基づく失業率は 4.4% に上昇- 2017年以来の高水準。

前月は半世紀ぶり低水準の 3.5% だった。

今後数ヵ月に10% を超えると予想されている。

・ 今回の統計の対象期間は主に3月の早い時期で,政府による外出制限措置で数百万人が解雇される前の段階だった。コロナウィルスによる打撃 上段 (青) は,非農業部門雇用者数;下段 (白) は失業率

インサイト

・ 娯楽・ホスピタリティーは 45万9000人減 ─ 新型コロナの影響を反映。

・ 民間部門全体では 71万3000人減。

・ 米雇用統計の調査対象期間は毎月12日を含む週となっており,今回の統計は3月の失業全体のほんの一部を捉えたものにすぎない。過去2週間だけでも 1000万人近くが失業保険を申請している。

・ 平均時給は前月比 +0.4%増,前年同月比では +3.1%増-ともに予想を上回る。

・ 今回の統計の信頼度は,通常より低い可能性がある。家計・事業所とも,回答率は典型的な水準を大きく下回った。

エコノミストの見解

・ FS Investments Inc. の Chief U.S. Economist Lara Rhame:

「この突如としての経済の落ち込みは驚くべきものだ」

「ハリケーンが国全体に同時に被害をもたらした感じだ」

詳 細

・ 政府部門は1万2000人増-国勢調査に伴う一時雇用で1万7000人が増加。

・ 一時解雇による失業者は合計185万人と,前月の 80万1000人から急増した。1ヵ月間の増加幅としては,1960年代にこの数字をまとめ始めて以来の最大である。

- ◇

A Global Conundrum: How to Pause the Economy and Avoid Ruin

If the strategy works, it will be a testament to modern capitalism. But a lot could go wrong.

新型コロナウイルス対策で閉鎖された Christian Dior の店舗 (3月17日, パリ)

(©Cyril Marcilhancy | Bloomberg News)

By Marcus Walker新型コロナウイルスは,経済の歴史に新たな一幕をもたらした。国内経済の大部分を人工的に昏睡状態にし,生命維持に欠かせない臓器を生き永らえさせながら徐々に覚醒させる … という政府の試みは,かつてないものだ過去には中世ヨーロッパなどで,人々がペストを逃れようとして経済活動が停止し,社会秩序が大きな混乱に陥った。その他の疾病流行,例えば 1918年のインフルエンザ流行時の隔離措置は限られ,経済活動が継続された。当局者らは感染と死者の発生について,経済活動を継続する代償と受け止めた。

多くの国は現在,こうした方策の両方を試みることに前向きか あるいは それが可能と感じている。各国が期待するのは,経済活動の "一時停止" ボタンを押して,生命を救い,その後にまた "再生" ボタンを押すことだ。それが滞りなく機能すれば,現代の資本主義の柔軟性を保つ治療法となり,現代政府の創意工夫の賜物ということになる。だがおそらく,多くが悪い方向に向かう可能性が高い。

ベルリンのシンクタンク Forum New Economy のエコノミスト Simon Tilford は,"我々は,未知の領域にいる。必然的に,多くを推測することになる" … と指摘する。

問題は,経済に一時停止ボタンは無いことだ。外出規制や不要不急の事業閉鎖といったソーシャル・ディスタンス (人と人との距離の確保) 措置は,大半のモノとサービスの売買を停止させかねないが,多くのコストは発生し続ける。家計は家賃 あるいは 住宅ローンを払わねばならず,食料品など必需品の出費もある。企業は人件費や債務など固定間接費を抱えている。銀行は資金を借りているのだから,融資を回収しなければならない。

売り上げが立たない中,如何に給与を支払い,家賃や金利を納めるかという難問には,3つの答がある。

人々や企業は,制限措置が終了するまで貯金や手元資金を取り崩して遣り繰りするかもしれない。だが,多くの人は十分な余裕を持たない。医療上の緊急事態が長引くほど,さらに多くの人々が資金切れになる。

民間部門では,なお許容されている商業活動の規模に合わせて支出を削減できるかもしれない。ただし,それは大量失業や経営破綻,通常であれば存続能力のある無数の事業の破壊,労働者の漂流,そしておそらく長期の不況という暗い見通しを強めるものだ。

"こうした外的衝撃から雇用と企業を保護することに,明白 かつ 共通の社会的関心が向かっている" と語るのは,シンクタンク CER (欧州改革センター) のエコノミスト Christian Odendahl だ。"我々の経済構造は非常に入り組んだ機械であり,その組織構成や労働者と企業の組み合わせは,一旦なくなると複製することは難しい。"

そうした "ハルマゲドン (存亡を賭けた最後の決戦)" を回避するため,政府は当面,売上高を肩代りし,賃金や金利など固定費を賄うに十分な資金を拠出するか貸し出すことができる。理論的には,国が現存の企業や雇用を何ヵ月にもわたって保護することも可能だ。それには,国の資金借り入れや紙幣発行が十分になされ,的確に支援を届けることができ,通常生活が戻ると人々が信じることが前提条件となる。

実際には,多くの国の先行きは,支出抑制と景気の落ち込み,補助金が入り交じる展開となるだろう。

各国政府の財政・流動性支援策は,既に巨額に上っている。米国では2兆ドル,ドイツや英国,フランスでは 数千億ドル規模となる。欧州諸国は給与支払いを肩代わりすることに注力し,企業による労働者のレイオフを防ごうとしている。米国は雇用を維持する企業のために,返済免除条件付きの融資を提供すると同時に,失業手当て拡充や家計への小切手送付も実施する。多くの国が税金申告期限を延長し,融資返済の遅延を認めるよう銀行に求めたり資金援助したりしている。

デパートの周囲も人影はない (3月28日,英国中部の Wolverhampton)

(©Nick Potts | Zuma Press)

だが政治的な駆け引きという点から,支援対象や民間部門の支援規模を巡る意見の対立は避けられなかった。米国の支援策は遅きに失し,先週の失業者数の急増を防ぐことはできなかった。

Tilford は "多くの国でかつてない流動性支援が行なわれているが,個人消費の落ち込みがあまりに大きいため,多数の企業が破綻するだろう" … と見る。

米国と欧州では,どの産業部門や企業を支援すべきか,民間部門のどこに一部コストの自己負担を求めるべきか,いずれ破綻すると分かっていたような企業に資金を注ぐのをいかに回避すべきか … といった議論が交わされている。

金融危機で公的債務が膨らんでから僅か 10年。過剰な借り入れには慎重な国もある。こうした懸念は特にイタリアで強まっている。イタリアは新型コロナの致死率が世界で最も高く,しかも財政基盤は脆弱だ。

イタリアの財政・流動性措置は約 250億ユーロと,他の欧州主要国と比べ小さい。その一方,同国内の封鎖措置は,最初に感染が拡大した中国内陸部を除けば最も厳格な部類に入る。前回の金融危機から回復し切れていなかったイタリア経済に,封鎖措置は既に重くのしかかっている。

イタリア政府が経済対策に慎重な様子は,債務水準の高さと国債市場の不安定さを反映している。逆風下のイタリア国債市場は,欧州中央銀行 (ECB) が介入して暴落を阻止するだろうとの投資家の信頼感に依存する。一層の保護を期待するイタリアは,ユーロ圏加盟国による共同債発行を求めているものの,ドイツやオランダを中心とする他国はこれを拒んでいる。

経済を人工的な昏睡状態から目覚めさせるには時間が掛かるだろう。いずれの国も,コロナ感染が再流行して2度目の閉鎖を強いられることは望まない。通常の商業活動が完全に再開されるまで何ヵ月掛かるかは,まだ誰にも分からない。イタリアやスペインのように観光産業が大きい国にとって,夏まで制限措置が続けば さらなる大打撃になる。

仮に施術が成功した場合,積み上がった公的債務と民間部門の債務を巡る対応が問題となるだろう。雇用を維持した企業の債務返済を免除すれば 民間部門の回復を後押しできるが,公的コストが増加する。

とは言え,高水準の公的債務は歴史において真新しいことではない。過去の事例から,通常は複数の対処法があることがうかがえる。中央銀行が買い入れて保持する;民間銀行など資金が豊富な事業体に政府への低利融資を強制する;さらにはインフレを通して価値を減らすことなどだ。

10年前の金融危機後,欧州諸国は膨らんだ公的債務を財政緊縮によって返済しようと試みた。欧州大陸に広がった経済的な痛みと政治的な反動は,新型コロナ感染の襲来前もなお完全には消えていなかった。同じ政策が繰り返される見込みは小さい。

- ◇

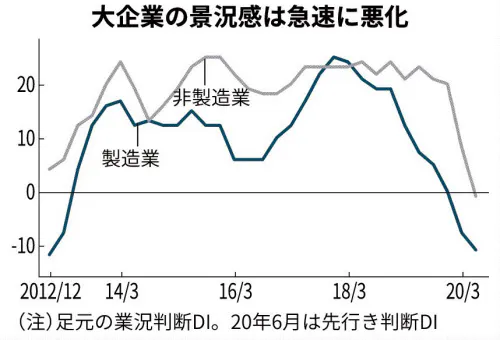

日銀短観 急速に悪化 6月調査では一段と厳しい景気判断も

NHK News,2020/04/02 @04:22 am JST 新型コロナウイルスの感染拡大の影響で企業の景気判断が急速に悪化していることが日銀が4月1日に発表した短観=企業短期経済観測調査で分かりました。ただ,世界各地で外出や移動の制限が強化され,影響は更に深刻化すると見る専門家も多く,次の6月の調査では一段と厳しい景気判断も予想されます。4月1日に発表された日銀の短観では,大企業製造業の景気判断の指数が 0ポイントから −8ポイントに下がり,7年ぶりにマイナスとなりました。

新型コロナウイルスの感染拡大の影響で企業の景気判断が急速に悪化していることが日銀が4月1日に発表した短観=企業短期経済観測調査で分かりました。ただ,世界各地で外出や移動の制限が強化され,影響は更に深刻化すると見る専門家も多く,次の6月の調査では一段と厳しい景気判断も予想されます。4月1日に発表された日銀の短観では,大企業製造業の景気判断の指数が 0ポイントから −8ポイントに下がり,7年ぶりにマイナスとなりました。

また,大企業の非製造業の指数も下がり,中でもホテルや旅館,飲食店が入る "宿泊・飲食サービス" は,外国人旅行者の著しい減少などが響いて過去最低の −59 に急落し,新型コロナウイルスの影響で企業の景気判断が急速に悪化していることが明らかになりました。

ただ 今回の調査は,先月上旬までに7割の企業が回答を済ませ,感染拡大が欧米で深刻化し経済活動が停滞している現状が反映されていない可能性があります。

ただ 今回の調査は,先月上旬までに7割の企業が回答を済ませ,感染拡大が欧米で深刻化し経済活動が停滞している現状が反映されていない可能性があります。

世界各地で外出や移動の制限が強化され,今後,輸出や生産などがさらに落ち込み,経済への影響はますます大きくなると多くの専門家が見ています。

次の短観の調査は今年6月に行われますが,国内でも感染拡大が続き,さまざまな自粛が要請される中,一段と厳しい景気判断も予想されます。

- ◇

COVID-19 impact: Oil rich wealth funds seen shedding up to $225b in stocks

アングル:産油国政府系ファンド,最大 $2,250億の株処分か

Reuters,2020/03/29 @10:25

Tom Arnold (London)損失拡大を覚悟して株式投資を維持する選択肢は無い。原油価格の下落と緊急経済対策のダブルパンチにより,財政が悪化しているからだ。

写真は3月20日,マスク姿で働くニューヨーク証券取引所のトレーダー

(©Reuters | Lucas Jackson)

同氏によると,最近の世界的な株価下落により,非産油国を含めた世界の SWF は,合計で約1兆ドルの含み損を抱えている。

産油国の一部 SWF にとって,損失拡大を覚悟して株式投資を維持する選択肢は無い。原油価格の下落と緊急経済対策のダブルパンチにより,財政が悪化しているからだ。

Panigirtzoglou によると,ノルウェーを除く産油国の SWF は,ここ数週間で既に $1,000億 ~ $1,500 億分の株式を処分していると見られ,今後数週間でさらに $500億 ~ 750 億分を売却する可能性がある。

サウジアラビアの Al Howta 油田。

多くの石油基金は,原油価格の急落による政府からの資金放出要請に備えて,

大量の現金バッファーを保持することが求められている。

"SWF は株価が更に下がってから売りたくはないので,前倒しで売るのは理に適っている" … と同氏は言う。

大半の産油国 SWF は,石油価格の暴落によって政府から資金を求められる事態に備え,多額のキャッシュを維持するよう義務付けられている。

こうした SWF の関係者は,原油価格が 2018 年10月につけたピークの 1バレル=$70 から下がったのに伴い,徐々に流動性資産を増やしてきたと説明する。現金の留保に加え,次に典型的なのは政府短期証券などの短期金融商品の売却により流動性を増やし,最後の手段としてパッシブ投資していた株式に手をつけるやり方だ … と述べた。

<通貨防衛に利用も>

世界の SWF の規模は総額 約 8.4 兆ドルで,このうち産油国ファンドの占める割合が大きい。石油収入が枯渇したときの防波堤として蓄積した資金だ。

SWF は世界の株式保有の 5 ~ 10% 程度を占める重要な市場参加者であり,US 資産運用会社の重要な収入源となっている。

ペルシャ湾岸諸国の SWF は,株価下落だけでなく石油価格の急落による重圧にも晒されている。国際金融協会 (IIF) の中東・北アフリカ首席エコノミスト Garbis Iradian は,湾岸諸国の SWF の資産が年末までに $2,960 億減少する可能性があり,うち $2,160 億は株価下落分,$800 億は資金が逼迫した政府による引き出しだと予想した。

流動性がさらに引き締まるとの予想が,

US ドルにペッグした湾岸通貨を既に圧迫している。

サウジアラビア,アラブ首長国連邦,カタールの中央銀行は既に総額 $600 億の景気刺激策を打ち出したが,流動性逼迫を見越して湾岸諸国の通貨には売り圧力がかかっている。

これら諸国の通貨は数十年前からドルにペッグしており,通貨防衛のために SWF が使われる可能性も指摘されている。

<危険を増すポートフォリオ>

公的通貨金融機関フォーラム (OMFIF) の首席エコノミスト , Danae Kyriakopoulou は "過去 10 年間で,一部の国は中央銀行の準備金を SWF に移し,リスク性資産に柔軟に投資できるようにした。しかし通貨防衛のために準備金が必要になるかもしれない今,中銀よりも SWF に多額の準備金があることには,問題が生じるかもしれない" … と語った。

特にサウジアラビアは 近年 中央銀行の準備金を ソブリン投資法人 PIF に移し,Uber や電気自動車の Lucid Motor などに投資し,これらの投資資産は 2019 年に 約 $3,000 億に上る。

前回原油価格が急落した 2015 年には,サウジアラビアの投資の大部分を掌握する中央銀行は 主として US 国債などを運用していた。

今月,サウジアラビアの Mohammed al-Jadaan 財務相は,$320 億を超える経済支援パッケージを発表した後,歳入不足を埋め合わせるため 王国は借り入れを見込んでいると発表した。このニュース,日本では殆ど無視されている。

コロナウィルス・ショックで株価が下がり,サウジは 日本の大金持ち企業から助けて欲しいくらいだろう。

- ◇

Bond Downgrades Begin Amid Coronavirus Slowdown

コロナウィルスによる景気減速の中,債券の格下げが始まる

Wall Street Journal,2020/03/24 @06:30 ET

By Cezary Podkul & Gunjan Banerjiコロナウィルスによる景気減速の中,信用格付け会社は,社債と地方政府債について 借り手の債務返済能力を再点検し,一連の格下げを始めた。S&P Global Inc. と Moody's Corp のような信用格付け会社は,いくつかの 真正 AAA 格付けを引き下げたり,安全な投資と見られていた社債をジャンク級に引き下げた。

このような動きは,Moody's が "多くのセクター,地域,市場に広範囲に渡る深刻な信用ショック" と呼ぶものを反映する。S&P は,"今や 世界的不況が見られる。" … と言う。Fitch Ratings は,コロナウィルス大流行の結果として "全ての主要な経済圏で同時に起こる突然の障害" に備える。

このような格下げは,格下げされる債券が受けるダメージを遥かに超えて,債券市場に混乱を加える。

月曜日の連邦準備制度理事会は,市場の負の勢いを止めようと,高い格付けを持つ社債の買い入れを計画に含めるよう その取り組みを拡大した。しかし,この動きが更なる格下げを喰い止めるかどうかは分からない。

格下げの可能性に直面する債券の中には,ショッピング・モール,ホテル,航空会社,リスキーな企業の借り手,地方自治体 などが発行する債券がある。格付け会社による審査は,これまで 何年もの間 さまざまのセクターにわたって 格付けの手続きを緩和してきた。

深刻なストレスの状況下にあっても,AAA の格付けは手を付けずにおく必要がある;なぜなら この格づけは 国債と同様にリスクなしを示すことを目的としているからだ。しかしながら,一部の AAA は そのテストに既に失敗している。

金曜日, S&P はニューヨーク州北部の巨大モールにある住宅金融会社2社による $2.15 億の債券から AAA 格付けを剥奪した。地方当局は,コロナウィルスの拡散を遅らせるために,このモール Destiny USA などに閉鎖を命令していた。他の州も 同様の措置を講じている。S&P の動きは,さまざまのモールに関連する 60 銘柄の もっと大きな格下げの一部であった。Destiny 関連の AAA 債券は,現在は S&P によりシングル A に格付けされている。Destiny のスポークスマンは,コメントの要請に即答しなかった。

Destiny の格下げは,住宅ローンの支払いに完全に裏打ちされた取り引きを債券投資家が買うことに同意した人気のある取引に疑問を投げ掛けている。先週,Fitch は 格下げの可能性に備えて,すべての単一資産,単一借り手のホテル売買を監視した。

S&P は,独自の集計により,コロナウィルスに関連する 100 件超の格下げを行なっている。これには JetBlue Airways Corp,SouthWest Airlines Co, Spirit Airlines Inc が含まれる。

コロナウィルス以前から窮迫していた企業は,悲惨さを増している。月曜日,S&P は,既にジャンク級のオフィス共有企業 WeWork を更に格下げし,キャッシュフローと流動性への圧力をその理由に挙げた。有名な SoftBank Group の支援を受ける企業は,昨年 IPO の失敗により 格下げを受けて以来,既に ストレス下にあった。

金曜日,Fitch は CLO (担保付ローン債務) の名で知られる全ての仕組債の格付けにストレステストを行なうと発表し,格下げアクションに注意するよう警告した。このような仕組債は 多くの場合 レバレッジの高い企業からローンを買い取り,それを ローンの支払いに裏打ちされた債券として投資家に販売する。S&P は,エネルギー・セクターへのエクスポージャが大きい 15 の CLO 取引について 25 件の格下げを審査中であると言う。

特定のプロジェクトや税金に関連する地方政府債も 格下げされている。S&P は最近,テキサス州 Corpus Christi 市の学生向け住宅プロジェクトに裏打ちされた収益債を 6ノッチ引き下げ,投資適格級の最低 (BBB−) から ジャンク級 へ深く B− に引き下げた。

税収の減少も,幅広い課税権を与えられた地方政府の発行する債券に打撃を与えている。金曜日,S&P は,ニューヨーク市郊外の Suffolk 郡の格付けを 投資適格級の最低に引き下げ,その理由として Suffolk 郡は消費税の減少とカジノによる収益の減少により カネ詰まりの危機の直面する可能性が高いと述べた。郡の広報担当者は,連邦政府と州政府の援助を期待しており,収入の減少を埋め合わせるための措置を講じていると述べた。

地方債の投資家が 損失を支えている兆候がある。多くの地方債を保証する Assured Guranty Ltd の株価は, 3月初めから 半値以下に急落しており,その下げっぷりは 全体市場の下げを上回る。"Assured Guranty は,目下の状況による影響を処理するのに十分なポジションにある。" … と同社の IR トップが声明で言った。これまで 好景気が続いてきたためか,格付け機関の審査が甘かったらしい。

けれども コロナ不況が始まれば,そんなことはしていられない。

どうやら 格下げの嵐が吹き始めたようだ。

6ノッチの格下げもある。

2ノッチの格下げで文句を言うようでは甘い (笑) と格付け機関は言うだろう。

こういう状況下では,SoftBank Group から (必要額の3倍をも喜んで出すと言う) ジャブジャブの甘いカネに喜んでいた 80+ の企業に 格下げが続発するのは避けられないだろう。

社長が公約通りに 救済しなければ,倒産が続発する。

投資家としての Son の名誉は丸つぶれ。

でも,"投資会社" という看板を数年で下ろすのは,到底耐えられない。

救済すれば,多額のカネをどうやって調達するか?

批判を浴びる。しかし,名誉の方を重んじるか?

- ◇

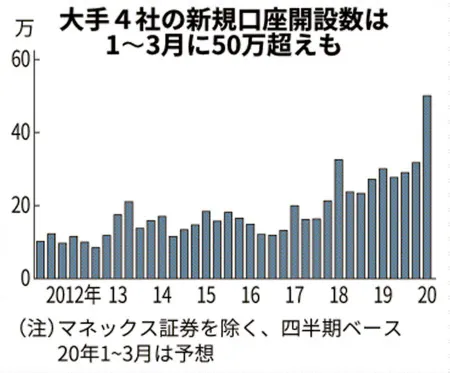

ネット証券,口座開設が急増 株価急落で初心者参入

日経電子版,2020/03/27 @00:57インターネット証券で新規口座を開設する個人が急増している。楽天証券では2月の開設数が初めて10万を超え, 3月は2月比で3割程度増えそうだという。初心者が足元の株安を "投資を始める好機" と捉えている。これまでの相場下落局面でも新規開設は増えたが,広がりは一時的だった。個人投資家の定着には証券会社のアフターフォローが課題だ。広島県の会社員 谷昭仁さん (26) は3月中旬に楽天証券で口座を開設した。2019年夏の "老後資金 2000万円問題" をきっかけに情報を集め始めた。3月の株安を "株価の割高感が無くなった" … と判断した。

楽天証券は2月の開設数が 10万を超え,国内の証券会社では最多となる月間開設数となった。楽天グループ内のネット通販やクレジットカード利用者による開設が多い。

最大手の SBI 証券も, 3月には 13万程度に上る見通し。松井証券,au カブコム証券,マネックス証券も3月は大幅に増えそうだという。合併などで振れが大きいマネックス証券を除く大手4社の1~3月の開設数は初めて 50万を超えそうだ。新規開設はリーマン・ショックなどの株価急落局面でも増えたが,過去を上回る勢いだ。

"休眠口座" も動き始めた。数年前に口座を開設した都内に住む会社員の大森善之さん (27) は3月の急落を "買い場" と捉え,約 100万円を投資しようとする。

東京証券取引所の投資主体別売買動向によると,個人投資家は前週まで6週間連続で日本株を買い越した。株安が個人の投資意欲を喚起しているのは間違いなさそうだ。

ネット証券は安い手数料を背景に対面営業型の証券会社から顧客を獲得して成長してきた。誕生から20年を経て乗り換え需要は一巡し,口座開設は鈍化していた。足元で開設した個人の特徴を分析すると,楽天では "初心者" の割合が7割を占め,年代別では 30代以下が6割に上った。老後資金をどう確保するかという問題をきっかけに投資を検討していたものの,ためらっていた若年層が動き始めたと見られる。

積み立て型の少額投資非課税制度 (つみたて NISA) を含むネット証券の積み立てサービスも増加している。SBI は月額換算で200億円超と,この3ヵ月で3割増えた。楽天も昨年3月末から倍増の約170億円と急増し, "相場環境に左右されない顧客層に変化してきた" (楽天証券 楠雄治社長) という。

だが,初心者層が長期投資家として定着したと言えるほど裾野は広がっていない。大手ネット証券の首脳は "株価が上がると売り,下がると買いに動く個人は少なくない" と話す。短期的な利益確定や損切りに走る個人が多く,長期運用を続ける個人を増やすことが課題になっている。

SBI 証券や楽天証券は連携を深める地方銀行や独立系金融アドバイザー (IFA) を使い,対面での助言に力を入れる。マネックス証券は "ライフプランシミュレーション" という資産形成に役立つ情報を提供する。

au カブコム証券は大株主の KDDI と連携し,スマートフォンを使った投資の利便性の向上に力を入れ始めた。ネット証券は手数料競争に終始し,今でも手数料の安さやポイント連携を重視する個人が多い。相場が乱高下するなか,長期投資を続けられるような相談機能の充実などがカギとなる。初心者が長期投資で報われるのは,右肩上がりの経済の時だ。

今のような状況で 初心者に投資を勧める証券界は悪辣である。

むしろ,初心者に撤退を勧めるのが本来だろう。

- ◇

ベッドも人工呼吸器も足らない 新型コロナウィルスで ニューヨークの医療は崩壊寸前

日経ビジネス,2020/03/25

池松 由香 (ニューヨーク支局長)2020年3月22日からニューヨーク州で始まった "外出禁止令" は,マンハッタンの街を静まりかえらせている。時折 響き渡る救急車やパトカーのサイレンが,受け容れたくない "非現実的な現実" を浮き彫りにする。

新型コロナウイルス感染症の患者を救急車に運び込むニューヨーク市の消防局員

(写真:ロイター/アフロ)

中でも,ニューヨーク市で感染者数が爆発的に増えている。同日時点で市内の感染者数は約 15,000人。同市の人口は約 860万人なので,単純計算では 570人に1人が感染していることになる。"新たに確認されている感染者の 60% がニューヨーク市圏" (トランプ政権対策本部のデボラ・バークス新型コロナウイルス対策調整官) という状況だ。

ニューヨーク州のアンドリュー・クオモ知事とニューヨーク市のビル・デブラシオ市長は3月初旬からの数週間,毎日,会見を開いて情報を更新している。ちょうど疲れが見え始める頃だが, 3月24日の会見での2人は,それ以上に感傷的だった。声を震わせ,涙をこらえる場面が見られたからだ。

クオモ知事が24日の会見で使用していた資料より。

会見の様子は YouTube で見られる。

感染者数は3日で倍増している。

ベッド数が圧倒的に足りなくなることが予想されている。

2人のメッセージは共通している。"ニューヨークを助けてほしい。しかも,助けは今すぐ必要だ" … というものだ。

今回は,ニューヨークが新型コロナウィルス感染拡大においてどんな状況にあるかを具体的な数字と共に見ていきたい。数字はいずれも3月24日の両者の会見時に使用されていたものだ。

14万人分のベッドをどう確保するか

ニューヨーク州の感染者数は 25,665人だ。次に感染者の多いニュージャージー州は 2,844人, 3番目のカリフォルニア州は 2,240人だから,突出していることが分かる。ニューヨーク州の死者数は 210人で,介護施設で集団感染のあったワシントン州よりも多い。

問題は,これから予想される感染者数の推移だ。クオモ知事は "これから 14~21日以内にピークが来る。必要な病院のベッドの数はこれまで最大 11万床としていたが,14万床になりそうだ" … と説明した。

連邦政府の緊急部隊が病院を設置する予定の Javits Center。

まだ開業しておらず現場は静かだが,周辺では報道陣が

中継の準備を進めていた。2020年3月24日午後4時半頃に撮影

ところが,現時点で州内のベッド数は 53,000 床しかない。集中治療室 (ICU) は現在 3,000 床だが,ピーク時に 40,000 床は必要と見られている。

患者を救うには, 「ベッド」「スタッフ」「器材・備品」の3つが不可欠だが,現時点ではどれも足りていない。

ベッドについては,仮設病院をニューヨーク市郊外に3つ,さらにマンハッタンの大型会議場 "Jacob K. Javits Convention Center" に設置する予定だ。センターには連邦緊急事態管理局 (FEMA) が最大 2,000 床の病院ベッドを準備する。

それでも病床は "まだまだ足りない" (クオモ知事)。州では感染拡大対策のため閉鎖したホテルや大学の寮などを臨時の病院として使用できないか,所有者などと協議しているという。

薬を買いに行っても薬が無い

医療体制は既に崩壊寸前だ。市内在住のある患者は,発熱や喉の痛みといった新型コロナウィルス感染症に似た症状で病院に行ったが,何時間も待たされた揚げ句,"風邪だろう" … と新型コロナウィルスの検査を受けさせてもらえなかった。検査は重症患者や高齢者など命の危機に晒されている人が優先されているからだ。この患者は,処方箋を持って薬局に行ったものの,薬も売り切れで買えなかったという。

別のある住人は "持病の神経痛が発症したが,病院に行っても混雑していて診てもらえないと思い諦めた" … と話す。クオモ知事によると,感染のピークが来るのは 2~3週間後だが,現時点で既にニューヨークの病院は飽和状態に近づいている。

スタッフも不足している。既に引退した元医師や医学生など,州はなりふり構わずボランティアを募っているが,これにも限界がある。

最後の器材・備品の不足が今,最も懸念されている。医療用のマスクやガウンなどはもちろん必要だが,中でも求められているのが "人工呼吸器 (ventilators)" だ。ニューヨーク州は 7,000台を確保したと言うが,ピークに向けてさらに 30,000 万台が必要だという。

人工呼吸器の有無は生きるか死ぬか

とにかく時間が無い。ニューヨーク市のデブラシオ市長は "4月初旬までに (市内だけで) 15,000台は必要だ" … と訴えた。そして,少し声を震わせながらこうも語った。

"全米にある人工呼吸器をニューヨーク市に集めなければならない。今,この国のエピセンター (震源地) になっているのだから優先権はあるはずだ"

"なぜ人工呼吸器が大事なのか。人によってはあまりなじみのないものだと思うし,実際に見るとスーツケースに入るような器材にすぎない。でも今,それがまさに『生』と『死』を分ける。何千人ものニューヨーカーの生と死を"

"もし,新型コロナウィルスの患者が必要とするタイミングで人工呼吸器を提供できたなら,その患者は生き永らえ,医師は仕事を全うでき,多くの事例でその患者は快復することになる。"

"でももし,必要とするタイミングに人工呼吸器がなくて,そして,一定の時間が過ぎたなら ・・・ その患者は窒息死する。残酷に亡くなる。それが人工呼吸器というものだ。もはや人工呼吸器は専門用語でも何でもない。生か死かを意味する言葉だ"

トランプ大統領はゼネラル・モーターズやテスラなどに人工呼吸器の製造を打診したが,自動車メーカーとて今まで作ったことのない製品を今日から作れるほど製造は甘くない。

だからこそ,クオモ知事やデブラシオ市長は,"どこかに眠っている人工呼吸器があればニューヨークに今すぐ送ってほしい" … と訴える。医療用マスクやガウンといった医療従事者が身を守る防護用品も求められている。ニューヨークだけでなく感染拡大が起きている地域の病院では,マスクを病院スタッフが手作りしているところもあるとの報道もある。

器材・備品の寄付や製造の申し出は,ニューヨーク市のサイトの "Produce or Donate Supplies to Fight Coronavirus" で受け付けている。サイトでは,デブラシオ市長の会見も視聴できる。

"モノ作り大国" の日本も,今後起こりうる爆発的な感染拡大に備えて何かできることがあるのではないか。東京五輪の延期を悲しんでばかりもいられない。3月26日の TBS 報道番組によれば,人工呼吸器の使用は 医師の管理を必要とするという。つまり,単に人工呼吸器を集めるだけではダメで,医師も集める必要がある。

おまけに,人工呼吸器の使用は 患者の肺を傷める。肺炎症状の肺を回復させるのではなく,傷んだ肺に無理に呼吸をさせるからだ。ウィルス症から回復した後でも,肺に影響が残るらしい。

ワクチンの開発は間に合いそうもない。重傷者を救うためには,肺炎の症状を軽くする治療薬が必要だ。

- ◇

トランプ大統領,韓国に医療機器の提供を要請;新型コロナ対応で

Reuters,2020/03/25 @01:34 JST

By Reuters Staff韓国大統領府は 3月24日,新型コロナウイルス流行への対応で医療機器を米国に差し向けるようトランプ大統領から要請があったことを明らかにした。大統領府によると,文在寅大統領はトランプ大統領からの緊急要請を受け電話会談を開催し,"国内に予備の医療機器があれば,可能な限り米国に提供する" と約束した。

トランプ大統領は,韓国製の医療機器が米食品医薬品局 (FDA) から承認を獲得できるよう支援すると伝えた。

韓国では2月に感染が急拡大したものの,大規模な検査実施や隔離措置などが奏功し,新たな感染者は 3月13日連続で 100 人を下回っている。累計で約 9,000 人の感染者に対し,死者は 125 人と比較的低水準に留まっている。

一方,早い段階での検査で後手に回った米国では感染者が急増し,多くの州で移動制限が実施され,非必須事業の営業が停止されている。

- ◇

コロナショックの先;4つの給与危機が始まる

日経スタイル,2020/03/24

平康慶浩コロナ禍による経済停滞が深刻化しています。多くの企業が極端に経営状況を悪化させていますが,その影響は働く私たちにもすぐやってきます。何が起きるのかを予め知ることで,打てる対策があるかもしれません。いきなり解雇はむしろ従業員のため?

2月末日に北海道のバス会社が営業を休止しました。観光バスがキャンセルされるだけでなく,学校の休校でスクールバスも停止したためということです。10人の運転手は同日付で解雇されたのですが,実はこれは運転手のためでもあったのではないか … と言われています。

というのも,会社都合で退職した場合,失業保険が直ちに支給開始されるからです。

実際には7日間の待期期間+振り込みまでの期間が3週間ほどあるので,支給されるのは1ヵ月後です。また,金額も後述しますが,多く支払われるわけではありません。けれども,給与を払えない状況で無理に雇用し続けているよりは従業員の助けになるかもしれない。そんな判断がされたのでは … という推測です。

失業給付金は月給 30万円以上でほゞ一律

では,失業給付金額はいくらになるのでしょう。

ハローワークのホームページを見ても分かりにくいかもしれません。そこで 30 ~ 44 歳の人を対象に,ざっくりとした基準として,月給 10万円と 30万円という境界を示します。

まず,月給 10万円までですが,ここまでの給与の人の給付率は 80%です。減額幅は小さいのですが,元が多くないので金額は大きくありません。最大でも 8万円ほどです。そこから 30万円までは,給付率が下がっていき,30万円で 50%になります。30万円ちょうどだった人には,約 15万円が支給されます。

さて,30万円を超えた人ですが,ここからは定額になります。なぜなら1日あたりの給付額上限は 7,570円だからです。つまり,月給 30万円以上の人は,額がいくらであっても,およそ 15万円がもらえる上限ということです。

この上限額は年齢によって違いますが,一番増えるのは 45~59歳で,1日当たり 8,335円です。月額で 16万円くらいです。逆に 30歳未満では,6,815円に減るので,月額で 13万円くらいです。

これが解雇された際の最後のセーフティネットですが,そのことを理解した上で,コロナ・ショックに基づく私たちの給与への影響を整理してみましょう。

この先に来る給与危機

さて,いきなり解雇 … という事態に陥らないまでも,働く私たちに影響を及ぼす事柄はいくつもあります。すぐに考えつく代表的なものでも4つほど。これらについて整理して説明していきます。

1. 勤務時間の縮小

北海道のバス会社は,仕事がまったく無くなったので解雇せざるを得なくなりました。そこまで一足飛びでなくとも,多くの会社で仕事が減少しています。そこで経営者はまず,緊急性のない人件費を減らそうとします。

その最たるものが "残業代"です。

だからまず始まるのは,残業の削減であり,具体的には残業承認制度の強化であろうと思われます。仕事が忙しいから残業しました。その分の残業代を下さい … と働く側としては思うのですが,経営層はそれに対して "先に申請してないんだったら払いませんよ" … という仕組みを徹底するということです。

これは法的には正しい取り組みです。ただ,それまで従業員の意志で残業ができていたのに,いきなりそれが変わる,というのでは面食らうこともあるでしょう。

また,本当に残業しなくてよいのならともかく,仕事が減らないのなら結果としてサービス残業が増える可能性が高まります。

2. 昇格判断の延期

3月という今の時期を踏まえて考えてみると,経営層が次に考えるであろうことは,昇格の延期だと思われます。

通常,3月決算の会社の場合,4月に昇格が行なわれます。昇格とは,平社員が主任や係長になったり,係長が課長になったりすることです。ほとんどの場合,出世=昇格と言ってもよいでしょう。

これがなぜ4月に行なわれるかというと,新しい体制で事業年度を始めるためです。そして新年度の事業計画を強力に推進してゆくので,そのための体制として新管理職などの役職者を決定します。

けれども,この昇格を遅らせる可能性があります。

なぜなら,昇格をすると通常は給与が大幅に増えるからです。

役職が1段階上がることで,少なくとも数千円。通常は 2万 ~ 10万円ほど昇給します。これが経営にインパクトを与えてしまうので,昇格を延期する可能性があるのです。

3. 昇給の延期

3月決算の会社の場合,4~7月くらいに昇給が実施されます。厳密に言えば,評価結果によって昇給しない人や,減給になる人もいるので,昇給ではなく給与改定ということが一般的になりつつあります。

そして,この昇給タイミングを遅らせる企業が増える可能性があります。

昇給については,実は新卒から定年まで人材がそろっている会社では,大きな人件費増にはなりません。あたかもところてんのように,全年齢層で昇給し,最上位の年令の人が定年し,若い新卒が入ってくる構造が成立していると,理論的には総額人件費は増えないからです。

ただ実際にはきれいなトコロテン構造になっている会社はほとんど無いので,総額人件費は昇給の都度,変動します。

そして,その総額人件費が増える計算になる会社では,昇給そのものを延期する可能性があるのです。

4. 賞与の大幅減額

私たちの給与に最もインパクトを与える変動は,賞与の大幅減額です。

具体的な発表はこれから続くのですが,インバウンド減少の影響だけでも「観光」「外食」「輸送」「エンターテインメント」「衣類・アクセサリー」「フィットネス」「化粧品・スキンケア」などの業界で大幅な業績悪化が進みます。

また中国からの原料・材料が届かなくなったことで多くの「自動車メーカー」「住宅メーカー」「電機メーカー」などでの製造ラインが止まっているという話もあります。

また,教育産業にも大きな影響が出ています。「学習塾」「セミナー会社」などは売り上げの多くを3月から4月に稼いでいるので,売り上げの落ち込みはかなりの割合になります。

そうして,必ずしも支給が義務づけられていない日本独特の賞与制度は,経営悪化時のバッファーとして強く機能するでしょう。伝え聞くところでは,すでに夏の賞与支給をゼロにする決定をした会社も数多くあります。

強制的な構造改革が劇的に進んでいる

このような極めて厳しい状況に対して,私たちは悲観的になって頭を抱えるしかないのでしょうか。あるいは,消費を抑制して乗り切るしかないのでしょうか。

完全に対応できる答はありません。

けれども,今起きている変化を少しでも前向きにとらえるための方法を考えることはできます。

そのヒントは,急激に広がるリモートワークにありそうです。

次回は これについて触れてみます。

- ◇

コラム:US 経済エンストで "新型恐慌" 危機,鈍い日本の財政対応

ロイター,2020/03/23 @18:24

田巻一彦新型コロナウイルスの感染拡大による世界経済への影響が いよいよ深刻化してきた。セントルイス地区連邦銀行の James Bullard 総裁は 3月20日,US の失業率が 30% と大恐慌時を上回り,第2四半期の国内総生産 (GDP) の伸びが半減するかもしれないと指摘した。世界経済をリードしてきた US が "エンスト" を起こせば,あらゆる経済活動が止まるのは確実だ。日本国内では,感染者数と死者数が欧米に比べて少ないことを賞賛する声が専門家から出ているが,世界経済がもしもマイナス成長に陥るなら,日本経済が受ける衝撃も想像を超えるものになるだろう。既に国内の観光産業,飲食業は "需要蒸発" に直面し,先行きの見通しが立たない状況だ。

US 並みに GDP の 10% (50 兆円) 規模の経済対策を実行しても,時間が掛かれば,効果は半減する。失業者が街に溢れ出ないうちに,現金給付や減税などあらゆる対応を迅速に行なうべきだ。

<Bullard 総裁の予言>

Bullard 総裁は,US の第2四半期の GDP の伸びが通常に比べて半減し,金額にして約 2.5 兆ドル (約270 兆円) が消失してもおかしくないとの見通しを示した。ニューヨーク州やカリフォルニア州などで外出が原則禁止され,製造業・非製造業の動きが大幅に規制される中では,この "予想" も的外れではなく,現実に近いと考える。

世界経済は,"GAFA" に代表されるプラットフォーマーに牽引された US 経済の成長力に支えられ,米中経済摩擦の下押し圧力も何とか乗り越えてきた。ところが,この US 経済が "コロナショック" で立往生してしまった。

JP モルガンは,第1四半期の世界の成長率を前期比 −12.0%,第2四半期を同 −1.2 % と見通す。2020 年通年では Y/Y −1.1% と,第2次世界大戦以降で2度目のマイナス成長に陥ると見ている。

需要の "瞬間蒸発" を引き起こすコロナショックの毒性には,各国とも大規模な財政・金融政策を発動するという手立てしかなく,トランプ政権は GDP の 10%に当たる2兆ドル規模の経済対策をまとめつつある。

Bullard 総裁は,"新型コロナに伴う経済的損失,つまり失われた賃金,失われたビジネスを (政府が) 逐一カバーする必要に議論の余地など無い" … と言い切った。この指摘はもっともであり,一旦失業者を街に氾濫させたら,収拾のつかない混乱が次々と起こり,鎮圧までに数年単位の時間を要する "新型恐慌" になりかねないからだ。

<一刻を争う財政支出>

これに比べ,日本政府の対応は "鈍重" なイメージを払拭し切れない。政府・与党の幹部からは "リーマン・ショックを超える" などの声が聞かれるが,2008 年の金融危機時は実需が瞬間的に消えてなくなるということはなかった。

しかし,今回は都市の封鎖 (ロックダウン) で需要が大きく消失,当面は財政で埋め合わせができても,封鎖が長期化すれば市場が動揺し,底なしの危機相場に陥るリスクさえある。日本の政府・与党にはその危機感が薄いように見える。

先の JP モルガンの見通しでは,日本経済の第1四半期は Q/Q −3.0 %,第2四半期は −1.0%,2020 年通年は Y/Y −1.3% となっている。これは第3四半期,第4四半期がそれぞれ +5.0%,+3.5% と大きく回復することが前提だ。

財政支出が効いて雇用の防波堤は決壊せず,早期に景気回復する … という "計算" をしているものと推察する。

だからこそ,これから出てくる財政支出は "一刻を争う" 性質のものと言える。5月の大型連休明けに法案を提出するという悠長な姿勢では,間に合わないかもしれない。有識者へのヒアリングはそこそこに切り上げ,現金給付金と減税を織り交ぜた "真水" の放出により解雇者続出 … という "堤防決壊" を何とか回避してもらいたい。

仮に政府がそのような対応をしたとしても,前途はなお険しい。特効薬の開発と投入が遅れれば,底なしの需要減退と財政投入を繰り返さざるを得ないからだ。

その先は,先進各国財政の信認がどこまで持つかに市場の関心が集中することになるのではないか。

コロナショックは未曽有の結果につながりかねない "猛毒" を持っている。今こそ政治のリーダーシップと決断が求められる。

- ◇

A Generational War Is Brewing Over Coronavirus

Wall Street Journal,2020/03/17 @05:30 ET

By Bojan Pancevski & Stacy Meichtry (Berlin, Paris)

コロナウィルスのお蔭で,この春休み入りで たぶん 学年が終わったと

ほろ苦いお祝いをする Colorado College の4年生 (3月11日)

(©Christian Murdock | The Gazette | Associated Press)

[この写真は,実は かなり前に撮影されたものなので不適切であるとして,現在は取り下げられた][読者コメント: 1,385 件]

コロナウイルスの流行と戦う科学者や政府当局者らは,ある問題を指摘する。それは,気ままな若者たちだ。

各国の当局は先週,パーティーなどの集会の制限に乗り出したが,ニューヨークからベルリンに至るまで各地のバーやレストランは浮かれ騒ぐ人々で溢れ返った。フランスとベルギーでは違法な "封鎖パーティー" が出現し,米国各地のキャンパスでは世界の終わりを祝う学生パーティーが,夜遅くまで開かれた。

これまでのところ,COVID-19 (新型コロナウイルス感染症) の感染者は,年齢が若ければ症状が軽度か全く症状の無い者が大半だ。深刻な症状の患者は, 50歳以上の人に集中している。先週 イタリア国立衛生研究所 (Istituto superiore di sanità) が発表したデータによると,致死率は 0~29歳では 0% だが,それ以上の年齢層で徐々に上昇し,90歳以上では 19%となっている。イタリアは現在,新型コロナウイルスの影響が世界で最も深刻な国である。

しかし科学者らによれば,これまでの調査で,子供や若い成人層の方が年齢の高い人々よりウイルスに感染しにくかったり,ウイルスを拡散させにくかったりする傾向は確認されていない。ミレニアル世代のソーシャル・ディスタンシング (社会的距離の確保) 政策への抵抗は ── この病気に対して顕在化しつつある世代間の認識の差と並んで ── ウイルス拡散ペースの鈍化を目指す全ての取り組みを崩壊させ,症状が悪化しやすい人々のリスクを高めるのではないかとの懸念が,感染症専門家などの間で強まっている。

Donald Trump 大統領は3月16日,たとえ症状の軽い若者であってもウイルスを拡散させる可能性がある点を強調し,国民に対してレストランでの食事や 10人以上の集会を避けるよう勧告した。Emmanuel Macron フランス大統領は,さらに踏み込んで,フランス全土を対象とした移動制限措置を発動し,違反者を処罰すると発表した。

しかしこれまでのところ,若者たちは注意に耳を貸していないようだ。

30歳の Alexandria Ocasio-Cortez 下院議員 (民, N.Y.) は3月14日,ニューヨークのバーやレストランが賑わっている様子がソーシャル・メディア上に溢れているのを目にして,何百万人ものフォロワーに向けて次のようにツイートした:

マンハッタンの Penn Station にあるバーは "他人と接触を避ける

ように" との呼び掛けにも拘わらず 混み合う (3月12日).

(©Sarah Blensener for WSJ)

"ニューヨーク市の全ての人,特に健康な人と 40歳以下の人に言いたい (私の観察によると,忠告を再度聞く必要があるのはこうした人々だから)。バーやレストラン,公共スペースに集まることを今すぐやめるようお願いする。自宅で食事してほしい。"

プリンストン大学は先週,教室での講義を3月19日からオンラインに移行させ,大半の学生を自宅に戻すと発表した。学生や職員によれば,その後,同大学のキャンパスは 集会やパーティーで大盛況となった。

プリンストン大学の英文学科の学生でこうしたパーティーに批判的な Ben Weissenbach は "最後に一騒ぎしないと,これまでの生活スタイルを断ち切る上で,ふんぎりが付かないようだ。プリンストンのような極めて優遇された環境にいる人々は,自分たちのバブルがはじける可能性があると想像する雰囲気すらない" … と語った。

同大学は3月13日,学生全員に宛てた E-メールで,より厳しい規制措置と,指示に従わない者の処分を明らかにし,"多くの学生が感染防止策に従わず,無秩序な行為に走ったことに失望している" … と伝えた。

若者の間で流行しているブラック・ユーモアの1例として,先週末にはツイッターで,新型コロナウイルスのニックネームである #BoomberRemover [ベビーブーマー除去剤] というハッシュタグが一時トレンド入りした。

米国より速いペースで社会生活が制限されつつある欧州では,ウイルスなど怖くないと言う若者と,感染が日ごとに拡大することへの警戒感を示す政治家や科学者 および 高齢者との溝が広がっている。

欧州のクラブ文化の中心地であるベルリンでは,当局が3月14日,全てのバーとクラブを閉鎖するよう命じた。しかし,多くの店舗が命令を無視したため,警察が市内のおよそ 63 店舗を強制的に閉鎖する事態となった。

新型コロナウイルス対策でバーなどの営業停止が命じられたベルリンで,

閉店前の "ヒップホップ・パーティー" を宣伝する店の看板 (3月15日)

(©JöRg Carstensen | Zuma Press)

その夜,トレンディーな Kreuzberg 地区にある Ernst 地下バーは,大音量でエレクトロニカの音楽を楽しむ常連客で溢れていた。入口付近のベンチには,"コロナウイルスに注意" とスプレー書きされていた。

スタイリッシュなカクテルバー Wagemut の店内では,若い女性が誰かの顔に向かってくしゃみをするふりをしたところ,爆笑の渦が巻き起こった。

ベルリンの保健当局は 3月15日 (日),ベルリンの複数のクラブで 42人が新型コロナウイルスに感染したと見られると発表した。その一部はクラブを渡り歩いたために,感染を広げる形となった。

ベルリンのクラブ経営者団体の代表を務める Lutz Leichsenring は,"こうしたナイトライフの一部となっている人々の態度は, 『だから何? インフルエンザになっても死ぬわけじゃない』といったものだ" … と話す。

Angela Merkel ドイツ首相も先週,新型コロナウイルスに関する初の記者会見で,自ら若者に要請する姿勢を示し,祖父母のためにも新たな社会生活の制限を守るよう促した。

時にやり過ぎたりしているにも拘らず,多くの若者は批判に対して,社会生活の制限が自分たちの世代を不当に狙った不公平なものだとして,身勝手さを非難されることに憤る。

フランス保健省の統計専門家,Timothée Thierry (30) は3月15日,"(政府は) 我々が生活して行けないようにしている" … と述べた。この発言は,政府がバーを閉鎖した後,全土を封鎖する前になされた。

ベルリン市当局が 50人以上の集まりを禁止した翌日も

カフェの屋外席は盛況 (3月15日)

(©JöRg Carstensen | Zuma Press)

何日間も封鎖が続いているイタリアでは,若者,とりわけ学生が,両親のいる実家に戻るか,狭いアパートにこもり続けるかの選択を迫られ,社会への出口を渇望する状態に置かれている。

イタリア北西部の Piemont 州で暮らす女子学生はある日,夕方のパーティーに参加するためアパートをこっそり抜け出した。何日間も孤立状態で気が滅入っていたからだった。パーティーが開かれたのは,アパートから徒歩で僅か 10分の場所だった。そこで他の4人に加わり,食卓の回りでワインを飲んだり,食事をしたりした。

深夜0時になる少し前,警官たちがドアをノックし,そこにいた全員に身分証明書を見せ,電話番号を教えるよう求めた。警官たちは彼らに自宅に戻るよう命じ,彼らの個人情報はファイルに保管されると告げた。この学生によると,警官は彼女を含む全員がパーティーへの参加を理由に,高額の罰金 あるいは 懲役刑の対象になると語ったという。

一部の若者は,極端な外出制限措置の先行きよりも,それが個人主義と自由を尊重するはずの欧米諸国でうまく機能するかどうかに対して疑問を感じ,大きな不満を持つと言う。

欧州の中で,新型コロナウイルス感染により最大級の影響を受けた国スペインのバルセロナで先週末,3人の友人と遅めの朝食をとっていた Monica Rubio (19) は,"もし私が感染すれば,ほかの人にうつさないよう,自宅で何日か過ごす" … と語った。

"それ以外の点では,ウイルスを理由に自分の生活を変えるつもりはない。人々が握手したり,キスしたり, あるいはハグしたりするのをやめることは想像できない。私たちの社会に深く根付いていることだから" … と彼女は言う。

バーなどが多い香港の Peel Street には, 人波が概ね戻った。

(©Mike Bird | The Wall Street Journal)

香港・九龍地区のショッピング街 旺角 (Mong Kok) は,過去何週間かに比べ,目立って人通りが増えてきた。 多くの若者は,新型コロナウイルスが流行する前の週末の過ごし方を徐々に取り戻しつつある。人出は増えているものの,街にいる多くの若者は依然として医療用マスクを付けている。また,すぐに使えるよう除菌用品を携えており,バックパックに取りつけている者もいる。

ストリート・パフォーマーが元気のない見物人たちを盛り上げようとする様子を見ていた Hailey Cheng (27) は,"家の中に留まっているのは かなり退屈だと思う。10代を含む若者たちは自宅に閉じ込められ,オフィスに行けない状態になっている。これはかなりきついことだ" … と述べた。

1国2制度の下にある半自治都市 香港での最近のとある夜,バーが並び,外国人居住者に人気のある香港島・中環地区の大通り "卑利街 (Peel Street)" は,マスクをつけていない何百人もの飲み客たちで溢れていた。通りの中間の低い場所ではバンドが演奏し,人々は肩を並べるようにして立っていた。

バーやクラブが立ち並ぶ繁華街 蘭桂坊 (Lan Kwai Fong) に向かって友人たちと歩いていた Ryan (26) は, "自宅に2ヵ月間 留まっていた。もうこれ以上は家にいられない" と語り,"人生は続く" … と付け加えた。

"心配はしている" と Nicole (25) は言う。"でも,心配し過ぎても死ぬし,飲み過ぎても死ぬ。"

- ◇

賃金が上がらないのは,日本企業が低賃金でしか採算を取れないからだ

DIAMOND Online,2020/03/12 @05:10

野口 悠紀雄 (早稲田大学ビジネス・ファイナンス研究センター顧問 ) 春闘の集中回答が3月11日に行なわれたが,新型コロナウイルス問題で先行きの不透明感が強まっていることもあって,ベースアップがゼロの大手企業もあった。ただ,春闘の対象は労働者の一部に過ぎないので,そこでの賃上げは,経済全体の賃金上昇につながらない。実際,日本の賃金はアベノミクスの期間に下落している。アベノミクスの下で 日本の賃金は下落した

春闘の集中回答が3月11日に行なわれたが,新型コロナウイルス問題で先行きの不透明感が強まっていることもあって,ベースアップがゼロの大手企業もあった。ただ,春闘の対象は労働者の一部に過ぎないので,そこでの賃上げは,経済全体の賃金上昇につながらない。実際,日本の賃金はアベノミクスの期間に下落している。アベノミクスの下で 日本の賃金は下落した

人手不足にも拘らず賃金が上がらないのは,低賃金の零細企業で人減らしが行なわれ,そこから放出される労働力が,規模の大きい企業に非正規で雇用されるからだ。

安倍晋三政権は,春闘に介入して賃上げを図った。では,成果はどうだったか? 図表1に示すように,2014年以降,毎年2%を超える賃上げが実現した。

図表1に示すように,2014年以降,毎年2%を超える賃上げが実現した。

では これは,日本全体の賃金上昇につながったか?

法人企業統計により安倍第2次政権が発足した 2012年と 2018年を比べると,従業員1人当たり給与は,2012年の 313万円から 2018 年には 310万円に 1.1%下落した。

このように,賃金は上昇どころか,下落している。

賃金が目立って上昇していないことは,図表1の毎月勤労統計調査でも確かめられる。実質賃金は低下している。2019年には,名目賃金も低下した。

春闘で2%超の賃上げなのになぜか? 対象になっているのはごく一部に過ぎない

春闘では2%を超える賃上げ率が実現しているのに,なぜ全体の賃金が上昇しないのか?

その理由は,春闘が対象とするのは,全就業者のごく一部に過ぎないからだ。

これについて以下に説明しよう。

図表1の「春闘」欄の集計対象は,資本金 10億円以上 かつ 従業員 1,000人以上の労働組合がある企業だ。

これを見ると,製造業の資本金1億円以上では,2018年の1人当たり給与は 2012年に比べて +3.4%上昇しており,他の部門に比べてかなり高い上昇率になっている。

製造業の資本金 10億円以上は,春闘集計が対象としている部門だ。

しかし,これは経済全体の一部でしかない。

実際,製造業の資本金1億円以上の企業の従業員数は,2018年で 446万人であり,法人企業統計が対象とする全企業の従業員数 4,307万人の 10% 程度でしかない。製造業 10億円以上だと,従業員総数の 6.9%でしかない。

なお,上記の +3.4%上昇というのは,2012年から 2018年までの6年間の上昇率である。年率で言えば,+0.56% 増に過ぎず,春闘の賃上げ率には遙かに及ばない。

これは,春闘が対象とするのは正規社員のみであるなど,製造業の大企業の中でも一部の人に留まることを示す。

製造業でも,資本金が1億円未満になると,図表2から分かるように,賃金は下落している。

また,非製造業では,資本金が 10億円以上であっても,賃金が −0.2%下落している。非製造業の従業員は,春闘の対象外である場合が多いためだろう。

以上から分かることは,春闘が対象とするのは,労働者全体の中のごく一部に過ぎないということだ。

春闘に介入することによって経済全体の賃金を引き上げようというのは,まったくの見当違いということになる。

人手不足なのに賃金下落の理由; 零細企業の低賃金労働者が移動

現在の日本で,賃金に関して最も重要な問題は,人手不足にも拘らず賃金が下落していることだ。

日本経済が深刻な人手不足に直面していることは,失業率を見ても,有効求人倍率を見ても明らかだ。

そうであれば,賃金は上昇するはずである。それにも拘らず,実際には,上で見たように賃金は下落しているのだ。

人手不足なのに,なぜ賃金が下落するのか?

以下では,この問題を検討しよう。

法人企業統計調査によれば,従業員の総数は,2012年の 4,089万人から 2018年の 4,307万人へと,+218万人増加した。率では,図表2に示すように,+5.3%の増加だ。

ところが,企業規模別で見ると,資本金 1000 万円 ~ 2000 万円の企業 (以下 "零細企業" と呼ぶ) では,−79万人減少しているのだ。図表2で見ると,−8.7% の減少となっている。

製造業でも非製造業でも,この規模の企業では従業員が減少した。

これらの人々は,より規模の大きな企業に雇用されたのだろう。

実際,図表2を見ると,資本金1億円以上10億円未満と2000万円以上5000万円未満で従業員が1割以上増えている。

つまり,2012年から 2018年の間に,企業規模の小さな企業からより大きな企業へ,かなりの規模の就業者の移動が生じたのだ。

これらの就業者は,それまで勤務していた零細企業の給与水準とあまり変わらない給与で,新しい企業に雇用された可能性が高い。多少下がったとしても,失業するよりはましだから,受け入れるだろう。

ところが,零細企業の給与水準はかなり低い。

図表2の全産業が示す通り,資本金1億円以上 10億円未満では 351万円であるのに対して,零細企業では 269万円だ。

このような低賃金労働の供給源があったお蔭で,規模が比較的大きな企業では,賃金を引き上げずに 労働力を増やすことができた。賃金を引き上げないだけでなく,平均賃金を引き下げた場合もあった。

実際,図表2を見ると,従業員数が増えている分野で 賃金が低下している。

資本金1億円~10億円と 2000万円~5000万円では,従業員が1割以上増える半面,賃金が低下している。

特に顕著なのが,非製造業の資本金1億円~10億円だ。ここでは,従業員数は +21.7% も増え, 1人当たり賃金は −1.4% も下落している。

この他にも,同様の傾向が見られるところがある。

非製造業では,資本金10億円以上でも,従業員が +8.2% 増えて,賃金は −0.2% 下落している。

製造業でも,資本金 2000万円~5000万円では,従業員が +10.4% 増加し,賃金が −2.0% 下落している。

これらの分野では,新しく雇用された人たちが それまで雇用されていた人たちより低い賃金で雇用されたのだ。

零細企業では賃金が低く,そこで人員が減るために,このようなことになる。

つまり,零細企業が低賃金労働供給のプールになり,限界的に賃金を抑える機能を果たしている。

増えた雇用の大部分は非正規の働き手,賃金を引き下げ

もちろん,これだけでは,全体の平均賃金を引き下げることにはならない。

全体の賃金が低下する理由は,2012年から 2018年の間に増えた 218万人の大部分が非正規だったからだ。

図表3に示すように,労働力統計によれば,2012年から 2018年の間に,経済全体の非正規雇用者は,+305万人増加した。

図表3に示すように,労働力統計によれば,2012年から 2018年の間に,経済全体の非正規雇用者は,+305万人増加した。

しかし,労働力統計のカバレッジは法人企業統計より広く,この間の雇用者総数の増加は +397万人だ。他方で,法人企業統計での従業員増加数は,前述のように +218万人だ。

そこで,労働力統計における非正規の +305万人増を法人企業統計のベースに直せば,+167万人ということになる。

つまり,増加した218万人のうち,非正規が 167万人,正規が 51万人ということになる。

これが全体の給与の平均を引き下げたのだ。

なお,零細企業から放出された79万人の人々は,非正規で雇用された可能性が高い。

そして,この過程で,"世帯主の非正規化" という現象が起きたと考えられる。

なぜなら,彼らはそれまで零細企業で雇用されていた人であり,世帯主だと考えられるからだ。それが,非正規になった。給与の面では変らなくとも,雇用保障などの面では,従来よりも条件が悪化した可能性がある。

日本経済全体が "零細化";消費増えず人減らしの悪循環

以上をまとめれば,次の通りだ。

(1)零細企業で売り上げ減少に伴って人員が減り,それらの人々が,より規模の大きい企業に,従来とあまり変わらない低賃金で雇われた。

このため,人手不足にも拘らず,比較的規模の大きい企業が,平均賃金を引き上げずに (あるいは ,平均賃金を引き下げつつ) 従業員を増やせた。

(2)新しく増加した従業員の多くは非正規なので,全体としての平均賃金が引き下げられた。

(1)は,零細企業の低賃金が経済全体に拡散する現象だ。"賃金に関して,日本経済全体が零細化する" … と表現してもよい。

なお,零細企業の売り上げ減がどのような要因で起きるのかは,法人企業統計調査からは分からない。

考えられるプロセスとしては,次の2つがある:

(1)賃金が上昇しないために経済全体の消費支出が増えず,そのため,零細企業の売り上げが減少する。その結果,人員を削減する。

(2)人手不足のため,零細企業では人手が確保できない。賃金を上げて人員を確保しようとするが,企業体力がないために,減量経営をせざるを得ず,そのため企業の売り上げが減少する。

以上で指摘したのは,統計からの推測だ。実際にこうした現象が起きていることが,統計で直接に確かめられるわけではない。

実際にこうした現象が起きていることを確かめるためには,非正規雇用者に関する詳細な実態調査が必要だと思われる。

生産性の引き上げこそが最重要の施策

では,日本の賃金を引き上げるには,どうしたらよいか?

第1に,分配率の問題がある。法人企業統計調査で見ると,1人当たり付加価値は,2012年 から 2018年の間に上昇している。

それにも拘らず,これまで見たように賃金が下落しているのだから,労働分配率が低下していることになる。

実際,付加価値総額中の従業員給与の比率は,2012年の 47.1%から 2018年の 42.5%まで低下した。

ただし,分配率は,基本的には市場で決まるものであり,政府がこれに直接に介入するのは望ましくない。それに,春闘介入の経験が示すように,介入しても実効性が無い。

この問題は,基本的には法人税を増税して利益を吸い上げることによって対処すべきだ。

日本の賃金を引き上げるために春闘介入が無意味であることは,すでに指摘した。

それに,2020年には 新型コロナウイルスによる不況という特殊な問題がある。日本の企業は 2019年に輸出減少に伴って売り上げや営業利益が減少に転じている。それに加えてだから,春闘での賃上げは望むべくもない。

"最低賃金を引き上げるべきだ" … との意見もある。

しかし,企業は,最低賃金に見合う以上の生産性のある従業員しか雇用しない。なぜなら,そうしなければ,損失が増大してしまうからだ。

だから,生産性を引き上げずに最低賃金を引き上げても,雇用が減るだけのことだ。

問題の本質は,非正規の低い賃金でしか採算が取れないほど日本企業の生産性が低下したことにある。

上で見た "零細企業低賃金の拡散現象" が生じるのも,生産性が非常に低い零細企業が存在するからである。

日本の労働生産性の低下は,国際比較で見ても放置し得ない段階になっている。"もはや先進国とは言えない日本,アジアでの『あり得る未来』とは" で示したように,すでに,韓国,トルコ,ギリシャに抜かれている。

OECD 加盟国で日本より低位なのは,旧社会主義国など数国しかなくなった。

生産性向上に真剣に取り組むことこそが,賃金問題の根幹だ。

- ◇

M&A を成功させるリーダーシップ;リクルート HD は如何に企業価値を拡大させたか

Diamond Quarterly,2020/03/02

池内 省五:リクルートホールディングス 取締役専務執行役員 兼 CHRO,

岡田 光: KPMG FAS 代表取締役 パートナー2019年12月16日,リクルート・ホールディングスの時価総額が7兆円を超え,国内 10位にランクインしたことが報じられた。上場から5年で3倍以上に急成長した計算だが,その背景には積極果敢な越境 M&A があったことは言うまでもない。なかでも,2012年に買収した米オンライン求人情報専門検索サイト「インディード」の成功は記憶に新しいが,それ以前の海外展開での失敗に学び,ノウハウやドゥハウを社内に蓄積・共有してきたことで,M&A 巧者へと進化していった。海外展開を推進してきたリクルート HD 取締役専務執行役員 兼 CHRO 池内省五氏と,20年以上にわたって企業財務をはじめ,M&A のコンサルティングに従事してきた KPMG FAS 代表取締役 岡田光氏から,M&A を失敗させないポイントを聞く。中国進出の失敗からの学び

岡田:海外展開に当たり,最終的に M&A を選択した理由は何でしょうか?

池内:2000 年代の初め,中国市場への参入を担当しました。当時は,どちらかと言うと,M&A を使わない有機的成長が一般的で,自前で現地法人を設立するとか 現地企業と JV を組むといった方法を選択していたのですが,結論から申し上げると,いずれも失敗に終わりました。

池内:2000 年代の初め,中国市場への参入を担当しました。当時は,どちらかと言うと,M&A を使わない有機的成長が一般的で,自前で現地法人を設立するとか 現地企業と JV を組むといった方法を選択していたのですが,結論から申し上げると,いずれも失敗に終わりました。

理由は2つあります。1つは,中国固有の特殊性かもしれませんが,日本人が現地で中国人をマネジメントするのは一筋縄では行かないことです。日本人が中国で総経理 (社長) を務めるのは,文化や慣行への理解が不十分の場合が多く,うまく言った例しがあまり無く,やはり中国人に任せるのが最善策だと思い知らされました。

もう1つは,現地のユーザー・ニーズを理解することが難しかったことです。結婚情報誌『ゼクシィ』を中国で発行したのですが,誌面で使っていた日本では評価の高い結婚式場やウェディング・ドレスの写真が,中国人女性にまったく受けない。美的感覚の基準が日本人女性とは大きく違っていたわけですが,固定観念が邪魔をして,そのことがなかなか理解できなかった。

また,HR 分野では,200 人程度の中国人を直接採用し,自前で参入したのですが,すでに先行している企業が数社あり,その時間差を埋められませんでした。

こうした失敗から得た教訓が,M&A によって "時間を買う" ことでした。サービス事業の場合,現地に根付き,インサイダー化しなければならないので,すでにアドバンテージを持っているところを買収し,我々の付加価値を付加していくほうが成功確率は高いという結論に至ったのです。

岡田:経験のない国へ進出する場合,M&A とその他の進出方法のどちらが有効ですか?

池内:そこはケース・バイ・ケースです。中国最大の求人サイトを運営する「51ジョブ」のケースでは,我々は資本業務提携という手段で,中国 HR 市場に参入しました。実際には,M&A で時間を買うケースが全体の8~9割を占めますが,有機的成長を選んだ方がよい場合もあります。

"make of buy",すなわち自ら会社を設立して参入すべきか (メイク),M&A を選ぶのか (バイ),それぞれのメリットとデメリットについて,初期段階から取締役会で綿密に話し合います。そして,結果として M&A が多かったというわけです。

岡田:中国企業に限りませんが,被買収企業の経営者が大株主であるとか,創業メンバーが今も株式を相当数持っているといったことが少なからずあります。このような場合,買収後も一定の株式の保有を通じたインセンティブを用意する必要がありますね。

岡田:中国企業に限りませんが,被買収企業の経営者が大株主であるとか,創業メンバーが今も株式を相当数持っているといったことが少なからずあります。このような場合,買収後も一定の株式の保有を通じたインセンティブを用意する必要がありますね。

池内:それは非常に重要です。我々は専ら 100 %買収ですが,一定の割合を現地経営陣にオプションとして渡すこともあります。たとえば,5年後に売上げや EBITDA などがある閾値を超えると,何倍で買い取ると約束するのです。金銭面でウイン・ウインの関係を作り,100 % 株主としてコントロールが効くような構造でないと,ガバナンスがうまく働きません。このような 長期インセンティブを設定することにより,現地経営陣の成長に対するコミットメントをより高めていく必要があります。

岡田:インセンティブの与え方もストック・オプションなどの方が,個人にとっては資金負担もなくていいですから,メリットは大きい。有機的成長も常に選択肢に入っているというお話でしたが,今後 JV を選択する可能性はありますか?

池内:JV でなければ成立しない案件でない限り,買収を選択するでしょうね。持ち株比率が 50対50 前後のようなケースでは,PMI (買収後の統合作業, Post Merger Integration) がうまく行ったという例は多くないというのが私の印象です。経営陣の中で判断が分かれた時,"どちらの責任になるんだ" という議論になりやすいですから。

PMI を成功させる たった1つのこと

岡田:M&A の成否を分けるのは PMI だと言われますが,それでも PMI でつまづいてしまうケースが後を絶ちません。リクルートでは,PMI のノウハウを,組織能力として どのように蓄積・継承しているのですか?

池内:2000 年代の 10年間は失敗続きでした。そこで,なぜうまく行かなかったのかを 2011 年に半年ほど掛けて整理してみました。その原因の1つが PMI でした。

この課題をどのように解決すべきなのか,具体的な処方箋を6つ考えて,2012 年の M&A から PMI のやり方を変えました。それから,成功確率が上がっていきました。

PMI が失敗する最大の理由は,実は単純です。先ほど申し上げた中国市場への参入では,私が計画担当役員として,現地の市場調査,戦略の立案,20~30社への打診・交渉,最終的なクロージングまで引き受けたのですが,PMI は事業部門のトップに任せました。

"〇〇さん,来週から上海に行ってくれないかな" … と言われれば,ウチの社員は意気に感じて引き受けてくれるのですが,うまく言った例がありません。要するに,M&A の企画立案者と PMI を推進するリーダーが異なるとうまく行かないのです。そのことを身を以って知りました。

たとえば,1000 億円の会社を買収しようとして,プレミアムがついて 1400 億円になったとしましょう。1400 億円支払うということは,企業価値を 400 億円以上向上させないと,市場からは評価されないということです。これに対して,自分のすべてを賭けて,全身全霊を傾ける覚悟のない人が,戦略や経済合理性だけで判断してしまうと,シナリオ通りに事が進まなかった時,責任の所在が曖昧になったり,逃げ出したい気持ちを拭い切れなかったりします。

越境 M&A では,当初想定していた目標値に短期間で到達することはまずありません。2~3ヵ月 後に,当初の目標に届いていないと,本社から "なぜなのか" と詰問されて,現地の総経理はだんだん焦ってきます。本来ならば,中国のユーザーやクライアント,競争相手を鑑みて判断すべきなのに,本社の顔色をうかがうようになり,そのせいでますますうまく行かなくなる。終には "これって,誰が作った数字だっけ" … となる。

岡田:我々は M&A について助言する立場ですが,大抵の場合,"買収後,この事業はどなたが運営なさるのですか" … というシンプルな質問を投げ掛けます。実際に経営する人が決まっていないと,助言のしようもありませんし,買収後の運営も危うくなります。

この質問への答は,概ね3通りに分かれます。1つは,"これまで通り,被買収企業の経営者に任せる"。2つ目は "プラットフォームは買うけれど,経営者はすげ替える" … というものです。ただし,この場合は,相当優秀な人材をあらかじめ社内に用意しておく必要があります。そして3つ目が " 決まっていない"。困ったことに,こう答える企業が依然として多い。

リクルートの色には染めない

池内:一般的な M&A には,2つのパターンが見受けられます。1つは,企業文化,経営システム,仕事のやり方まで,自社のやり方に統合し,従えないなら去ってもらうという形。もう1つは,完全に放任して現地に任せてしまう形です。

リクルートの PMI は,誤解を恐れずに言えば,統合はしません。リクルートの企業文化で誇れることは何かと突き詰めていくと,実は "自律性" なんです。リクルートは創業以来,この自律性・主体性を企業文化の中核として極めて重視してきました。なのに,買収したからリクルートのやり方に従え … と言うのはおかしな話です。ですから,被買収企業の CEO には,敢えて経営の自由度を認めることを約束します。

2012 年に買収したオンライン求人情報専門検索サイト "インディード" の場合も "染める" ことはしませんでした。ただし,企業文化の共有には尽力しました。たとえば,リクルートは,どのようなビジョン,どのような価値観を持っているのか,どのように危機を乗り越えてきたのか,どのような判断を下してきたのかなど,幹部たちを集めて半日議論しました。

最後に,こう伝えました。"私がここで話したことや質問を受けたことを,そのままやってくれとは言いません。ただし,今日議論した中で,面白いと思ったことはどんどん取り入れて下さい。"

お互い尊重し合い,ビジョンや価値観を共有する。それ以外は自由でよい,自律こそが重要である … というのが,リクルート流の PMI です。

岡田:かつては,日本の流儀を押し付ける M&A が大半でしたが,あまりうまく行かないことに懲りて,ここ 10年くらいで,現地に経営を任せるという考え方に変わりつつあります。その一方で,ほとんど統制しないことで,逆に失敗している企業があるのも事実です。

どちらにも共通しているのが,コミュニケーション不足です。リクルートの場合,基本的に自治を認め,個性を尊重する一方で,コミュニケーションを疎かにしない。ですから,あまり問題が起こらないのではないでしょうか。そこで池内さんに,バランスというか,決してがんじがらめに縛ることはせず,とは言え,状況はしっかり把握する … といった,手綱捌きのコツについて伺いたい。

池内:リクルートには,現在,"HR テクノロジー","メディア & ソリューション","人材派遣" の3つの SBU (戦略事業ユニット, Strategic Business Unit) がありますが,各ユニットのトップは "same boat",つまり皆が同じ船に乗っているというメッセージを発信します。

それは,日本人でも外国人でも同じです。買収先とのコミュニケーションは頻繁に行なわれており,昨 2019 年も,アムステルダム,オースティンなどに出かけて,上席副総裁たちと1週間かけてさまざまなテーマについて議論してきました。

繰り返しますが,経営は現地に任せていますが,1つだけ我々のガバナンスでエッジが立っているところがあるとすれば,最初に決めた EBITDA や KPI (重要業績評価指標) はコミットメントであり,届かなければ経営体制の刷新を行なう場合があります。

日本企業では珍しいと思いますが,自由と責任はセットにしないと機能しません。自由という意味では,各 SBU のトップ以外の人事は現地で決めて構わないことにしており,各 SBU の C-級役員をはじめ,買収先の人事権は各 SBU の取締役が握っています。

岡田:"目標は必達" とのことですが,その設定はどのように決めるのですか? その際,買収先の経営陣への "どれくらい伸ばせるのか" という投げかけから始まるのですか?

池内:その通りです。ネット企業というのは,結構 無謀な数字を上げてきます (笑)。我々ホールディングス側としては,彼らが申告してきた攻撃的なターゲットラインと,より保守的なコミットメントラインとに分けて運営しています。

リクルートには,自ら申告した数字は達成すべきだ … という文化が元来あります。ですから,シビアな目標設定会議を何度も経て,たとえば 17% 増といったギリギリの数字を決めていました。しかし,急成長を目指すスタートアップからすると,こういうやり方はピンと来ない。

彼らが掲げる目標は,いわゆる "ムーンショット" (大いなる挑戦) です。ですから,私の言うことなど "ルーフショット" 程度,要するに "屋根くらいだったら誰でも届くよ" というわけです。この落差は,"世界を変える" ことへの貪欲さの違いであり,どれほど真剣に向き合っているかの違いでもあるわけです。インディードもそうでしたが,アメリカの求人クチコミサイト GlassDoor の創業者などは,世界 No.1 の HR プラットフォーム企業を本気で目指していると話します。

ですから,報酬の面でもまったく考え方が違います。アメリカにいた頃,そこの部下たちが,私はいくらもらっているのか訊いてきたことがありました。すると,開口一番 "少ない!" (笑)。特にネット系スタートアップ企業の場合,報酬は非常に重要で,日本の考え方を押し付けたら,間違いなく失敗します。

M&A の目的を買収後も検討し続ける

岡田:KPMG では,日本企業の M&A の実態を把握するために,東証1部上場企業を対象に調査を実施しています (有効回答数は 292社)。"M&A プロセスにおいてやり直したいことは何か" と質問したところ,"シナジー分析","PMI の事前検討","経営を任せる人材の検討" といった回答が得られました。そこで,池内さんにも同じ質問をさせて下さい。

池内:当たり前のことなのですが,買収の目的をもっと徹底的に突き詰めればよかったと思っています。2000 年代,小規模な M&A を数多くやったのですが,いま考えると,何のために買ったのだろうと思わざるを得ないものが結構あります。

当時,私が作成したプレゼン資料の中に "橋頭堡" という言葉があちこちで出てきます。この言葉の背後には,経験も無いので,あまりリスクが取れない。なので,取り敢えずこれくらいの会社を買って実験してみます … という積極的ではない態度がありました。ここで本当に大事なことは,"このディールの最終的な目的は何なのかを考え抜けるかどうか" であり,当時そのことができていたかというと何とも心もとない。

たとえば,2020 年までに中国市場の HR テクノロジー分野で絶対 No. 1 になる … といった具体的な目標があれば,4番手や5番手の会社を買う理由は無いわけです。

しかし実際には,1年かけて市場調査し,何十社と足を運んでも,買えるのが市場で4番目の会社だけということもあります。本当は No. 1 の会社を買いたかったけれど,最善を尽くした結果,"No. 4 の会社を買うことにしました" … と取締役会で説明すれば,皆さん "仕方ない" で済んでしまうこともあります。こうしたジレンマを多くの経営者は抱えているのではないでしょうか。

岡田:"M&A 戦略をもう1回見直したい" という回答は,海外 M&A では 21%に上り,5社に1社がそう考えているという結果でした (図表「M&A プロセスにおいてやり直したい取り組み」を参照)。

池内:もう1つは,バリューアップの見立てへの甘さですね。我々の昔のやり方は,案件が射程圏内に入ってきたら,買収先の情報を収集し,自分たちの資産と突き合わせて,どうすれば売上げを伸ばせるのか,どうやってコストを下げるのかなどについて机上で分析し,買収の上限価格を設定します。しかし,実際に買収した後,その計画通りにバリューアップができた経験はあまりありません。

池内:もう1つは,バリューアップの見立てへの甘さですね。我々の昔のやり方は,案件が射程圏内に入ってきたら,買収先の情報を収集し,自分たちの資産と突き合わせて,どうすれば売上げを伸ばせるのか,どうやってコストを下げるのかなどについて机上で分析し,買収の上限価格を設定します。しかし,実際に買収した後,その計画通りにバリューアップができた経験はあまりありません。

この反省を踏まえて考え出したのが "2段階アプローチ" です。この手法は 2012 年から採用したのですが,少額出資を通じて,我々が培ってきた手法やノウハウが通用するのかを検証した後,100 % 子会社化 あるいは 大型の買収に踏み切るというものです。

欧州の美容オンライン予約サービス Treatwell Holdings を買収した時も,最初は少額を出資して,我々が持っている営業やマーケティングのノウハウを PoC (概念実証, Proof of Concept) で回してみたところ 思うような成果が出たので,最終的に 100 % 子会社化しました。

岡田:池内さんがおっしゃるように,目的を明確にすることが大切です。それは,買収前も,交渉の最中も,そして買収後も考えなければいけない重要なことです。グローバル・プラットフォームを手に入れたいのか,それとも自社のプラットフォームを補完・強化する事業を買うのか。また当初は目的がはっきりしていても,競合他社が統合したり,新しい事業を始めたりすれば,環境が変化するわけですから,目的を繰り返し確認することも重要です。

もう1つは,先ほどご指摘された通り,オーナーシップです。企画立案者が実際の経営者となり,オーナーシップを発揮できるか。これができている企業はとても少ない。トップが決めた買収であれば,トップのコミットメントがないと失敗する確率が高くなります。

池内:組織体制としては,買収後に現地で執行を行なう PMI チームと,デューディリなどを含めた交渉を行なう交渉チームとに分けています。彼らは,東京,ヨーロッパ,アメリカの3極体制で活動しており,それぞれにノウハウを蓄積し,相互に共有しています。

そして何より,取締役会ですべての案件を振り返り,総括していることが大きいです。成功した案件も失敗した案件も漏れなく振り返り,タイムスリップできたら,どこをどうすべきだったのかを省みる。

M&A は,やはり経験が物を言います。海外展開を本格化する前,大手製薬メーカーで M&A を専門に担当されていたエグゼクティブを執行役員として招聘したのですが,その豊富な経験に裏付けられた交渉の進め方や手練手管など,引き出しの多さに驚かされました。こうした個人の知識もしっかり共有しています。

こうしたナレッジ・マネジメントは,M&A に限らず,リクルートの DNA であり,企業文化の1つなのです。

──────

● 企画・制作:ダイヤモンド・クォータリー編集部

- ◇

【社説】Ghosn 逃亡が示した日本の課題

ウォールストリートジャーナル,2020/01/03 @13:49 JST

By The Editoral Boardひどい扱いを受け,日本から逃亡した Ghosn を責めるのは難しいCarlos Ghosn (©Alexandre March | Zuma Press)

レバノンに逃れるという Ghosn の決断 ―― プライベート・ジェット機を使ったようだが,本稿執筆時点では誰がどう支援したかは分かっていない ―― を不当に扱われたことを示す例だと言う人もいるかもしれない。Ghosn は日産を倒産の危機から救い,日本で長く称賛されてきた。しかし 2018年11月,出張だと思ってやって来た東京でプライベート・ジェット機から降りたところを逮捕された。日本の報道機関は Ghosn が空港で逮捕されることを事前に知らされていた。

現在 65歳の Ghosn は何週間も拘束され,弁護士の同席もなく,自身の業務記録も見ることができない状態で取り調べを受けた。当初は罪状も無かった。検察は自白を強要しようとしたが,Ghosn は無罪を主張している。何ヵ月にもわたる勾留生活の後,やっと保釈を許可されたが,裁判所は妻や息子との接触を制限した。裁判は今年始まると見られていたが,日本の刑事裁判では有罪判決率が 99%を超える。

Ghosn の容疑は要するに報酬 ―― 報酬を適切に開示しなかった あるいは 受け取る権利がなかった報酬を受け取ったと言われている ―― および 外部コンサルタントへの支払いだ。しかし Ghosn は,開示を義務付ける契約は無く,報酬は妥当で,会社の承認を受けていたと主張している。外部への支払いについては,会社に利益を与えたサービスへの対価だと説明している。

容疑の根拠は曖昧なままであり,かつ日産上層部の権力闘争によって複雑になっている。Ghosn のかつての腹心でのちに日産 CEO に就任した西川廣人は Ghosn を日産から追い出したいと考えていた。西川は Ghosn がまとめたルノーとの提携に苛立ってもいた。西川は日産の内部調査で 2013年に不適切な株価連動報酬を受け取っていたことが判明し,取締役会は昨年9月,西川を辞任させた。

こうした一連の出来事は,日本の不透明な企業統治と法に基づくデュープロセス (適正な手続き) の欠如を白日の下に晒した。報酬や企業統治に関する問題は,取締役会で対処するべきだった。ところがどういうわけか ―― そしてこれが最大の謎でもあるのだが ――,刑事事件となった。この事件を巡っては,1人 または 複数の個人が不透明な統治ルールを利用して日本企業の権力の座から外国人を追い出そうとした疑いが拭えない。

皮肉なことだが,今や法廷を離れた方が真実は究明しやすいかもしれない。Ghosn はおそらく自らの言い分を自由に発言できるだろう。本人もその意向を示している。日産は裁判に縛られなくなる。検察は日本の報道機関に情報をリークするのをためらったことは一度もない。

Ghosn は,日本国内に留まるという約束を反故にした代償を払うことになる。その最たるものが保釈金としとして支払った 15億円だ。Ghosn が育った国レバノンで,Ghosn は人気者だ。レバノンは日本とは犯罪人引渡し条約を締結しておらず,Ghosn が合法的に入国したと発表している。ただ日本の起訴手続きを尊重する国で逮捕されないよう,Ghosn の外国への渡航は制限されるだろう。

Ghosn の事件は怪しげなスタートから失敗の連続だ。今の時点で正義を果たす最善の方法は,罪状について真実が明らかになることだろう。根拠が見かけどおり乏しいのであれば,Ghosn は名誉を取り戻すことになる。日本は司法制度と企業統治を改革すれば,現代的な自由市場経済によりふさわしいものになる。

- ◇

The Bull Market Is Charging Into 2020

世界市場は,強気のまま 2020年に突入する

Wall Street Journal,2019/12/31 @04:18 pm ET

By Alane OtaniUS でも世界でも,2019 年の株価は投資家に ここ数年来最高の利益をもたらした。2019年は,世界各地の株式相場が過去 10年で有数の上昇率を記録した。米中貿易摩擦を背景に世界経済の成長が鈍化し,強気相場が一変する … との年初の運用業界の予想を覆した。

僅か1年前には,遥かに暗いムードが市場に漂っていた。世界経済の勢いは弱まり,株式・債券・商品相場はそろって下げていた。運用担当者らは,連邦準備制度理事会 (FRB) の利上げが景気減速を長期的な景気後退に転じかねないと警戒していた。

ところが,2010年代の最終日に目を向ければ,US,ブラジル,ドイツなどの株式指数は 2019年通年でそれぞれ +20% 余り上昇した。過去には,そうした急伸には懐疑の目が向けられてきたが,この相場回復が間もなく終わるとの見方は少ない。

2010年以降,ダウ工業株30種平均 (DJIA) の上昇率は +170%を超えた。10年間の上昇率としては,過去100年間で4番目だ。相当な伸びだが,1980年代と 1990年代のような買われ過ぎとの懸念を招くには至っていない。

主要国・地域の中央銀行による金融緩和,US 経済の回復力,米中貿易交渉の進展を理由に,投資銀行業界では 2020年の相場が控え目であれ堅調に推移するとの予測が多い。

BMO Capital Markets と Goldman Sachs は,2020年末時点の S&P 500 指数の終値について,2019年末終値を +5.2% 上回る 3,400と予想する。一方,Citigroup と Bank of America は S&P 500 の目標値を 3,300 に設定した。

"もちろん,値上がり幅について今年と同じような大きさを期待してはいない。しかし 2019 年の初めの頃に比べれば 2020 年はずっと良いはずだと私は思う。" … と GW&K Investment Management の株式ディレクタ Dan Miller が言う。そして彼は,低金利と 冷却する貿易摩擦が今年の株価の下支えをするだろう … と続けた。

2019年 最終日の取引を S&P 500 は +0.3% 高の 3,230.78,ダウ平均は +0.3% 高の 28,538.44ドル,Nasdaq 総合指数は +0.3% 高の 8,972.60 で終えた。S&P500 は通年で +29% の上昇となり,2013年以来の伸び率となった。ダウは通年で +22%,Nasdaq は +35% の上昇だ。

外国に目を向ければ,Stoxx Europe 600 指数は,2019年通年で +23% 高と 2009年以来 10年ぶりの伸び率を記録した。一方,アジアでは上海総合指数が通年で +22%高と大幅上昇を果たした。

香港株は,反体制派デモ隊と警察当局の衝突が続く中で出遅れた。代表的株価指数であるハンセン指数の上昇率は通年で +9% に留まった。

Hargreaves Lansdown の投資分析部門のトップ Emma Wall は "難しいマクロ情勢だったにも拘らず,2019年は世界市場が非常に好調な年だった" … と話す。

2020年に相場をつまづかせるような要因は特定しにくい … と多くの人が言う。

投資家が注目する不確定要素は,いくつもある。

米中は,貿易協定をまだ成立させていない。

英国は1月末で欧州連合を離脱する予定だ。

Donald Trump 大統領は, 11月に再選を目指す大統領選を控えている。

世界経済の勢いも冷えた。2019年は世界各地の製造業がとりわけ打撃を受けた。

だが,こうした要素について投資家が口にする不安の度合いは, 1年前に比べて遥かに抑制されているようだ。US 株式市場は 2013 年以来最高の1年が見込まれている。

(©Michael Nagle | Bloomberg News)

Trump は火曜日,中国と "第1段階" の貿易協定をホワイトハウスで1月中旬に署名し,それから "第2段階" の協議を北京で行なうと言った。

このような取り引きの詳細は殆ど不明であるが,多くの資金運用者は 貿易摩擦の全体的な "デ・エスカレーション [段階的縮小] " を好ましいとみており,製造業,チップメーカー および その他 貿易に敏感な銘柄の今年の安値からの反発を助けると見る。

MUFG のチーフ金融エコノミスト 兼 マネジング・ディレクター,Chris Rupkey は "2019年は貿易摩擦やブレクシットを巡る問題により逆風が吹いたが,こうした逆風は著しく弱まった" … と語る。

その上,US が景気後退に陥るとの警戒感も和らいだ。回復力ある労働市場や堅調な個人消費を示す兆しのお蔭である。

Wall Street Journal がまとめたエコノミスト予想によれば,2020年の US 経済成長率は +1.8%前後と見込まれている。ここ数年より成長ペースは落ちるが,それでも史上最長の景気拡大局面が継続される見通しだ。

Rupkey は, "経済を巡る見晴らしが若干良くなった今,この段階でリスクを取るのは OK だと私は思う" … と話す。

Write to Akane Otani at akane.otani@wsj.comこれだけの記事を書くのは 物凄い度胸が要るだろう。

過去の記事を見ると,WSJ で ほとんど全体相場。

個別の銘柄や個別の業界の記事は少ない。

日本人の女性らしいが どんな人なんだろう。

──────

因みに WSJ 日本語版のタイトルは

『世界市場,強気のまま 2020年に突入か

ダウ平均はこの 10年間で 170%の伸びも 買われ過ぎの懸念なし』

である。

- ◇

日本株,長期投資へ 噛み合う歯車

日本経済新聞 電子版,2019/12/30 @15:10

嶋田 有2019年は,日経平均株価が +18% 上げて高値圏で引けた。アベノミクス相場が始まった 2012年末から見れば,およそ 2.3倍である。日銀による大規模緩和など "力業" に目が行きがちだが,日本株市場の構造改革の芽が少しずつ育ち始めてきたことも見逃せない。変動の大きさ故に長期投資に向かないとされてきた日本株だが,潮目はじわりと変わりつつある。"日本株は,米国株と同じステージの入り口に立っている。" … 野村ホールディングスの永井浩二グループ CEO は,これまで日本全体として取り組んできた市場構造の変革に手応えを感じ始めている。

振り返ると,構造改革の端緒は, 2014年に発表された "伊藤リポート" だった。自己資本利益率 (ROE) を重視し,資本効率を意識した経営は瞬く間に広がった。その後も企業統治指針や機関投資家による対話や議決権行使を促す各種指針の策定を通じて改革を進めてきた。